精通开发容器:devcontainer.json 与可复现开发环境综合指南

介绍了如何使用devcaontainer来把开发环境以文件的形式进行声明,并通过docker来进行构建和复现

引言:为什么需要容器化开发

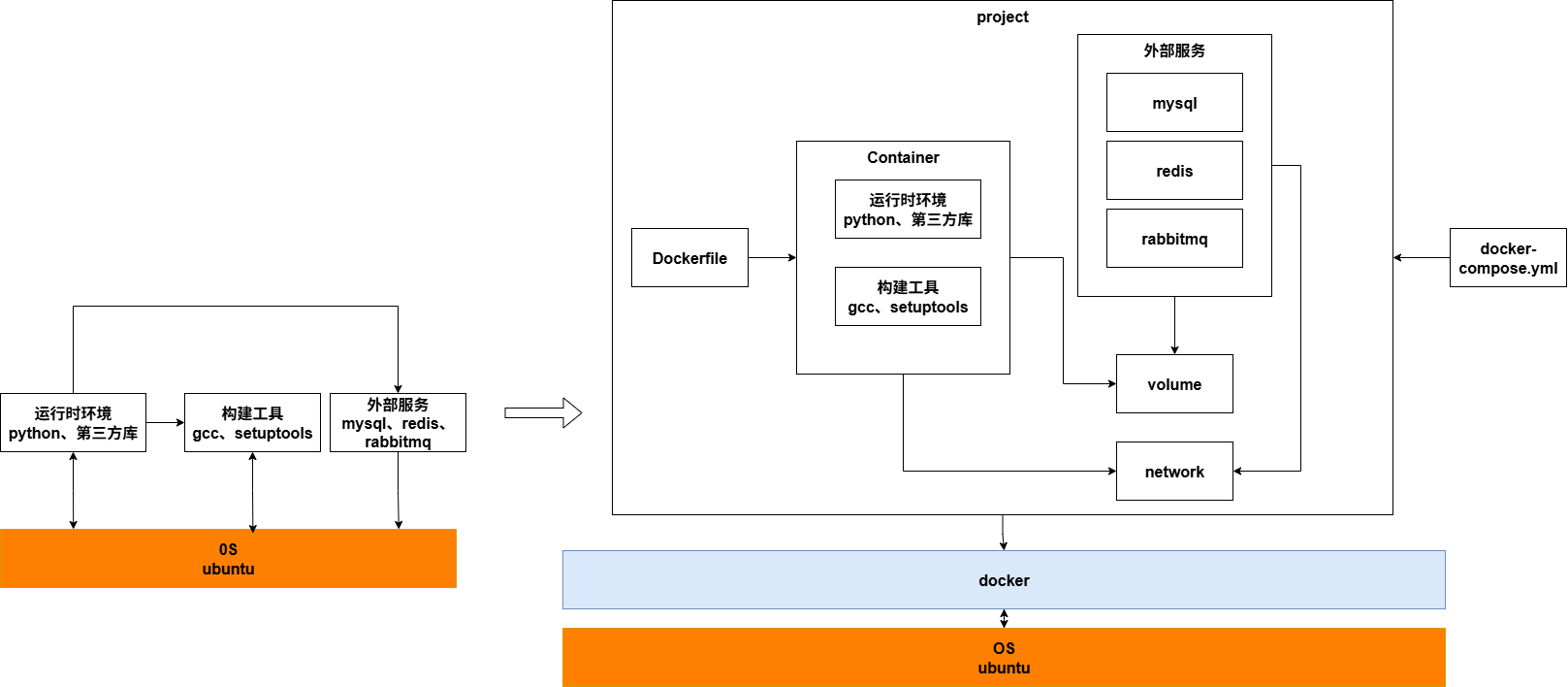

在开发一个项目的时候,通常需要安装

- 操作系统,比如说ubuntu,所有的软件都需要在一个具体的操作系统上面运行。

- 运行时环境,项目需要运行时环境,如特定版本的 Python 以及第三方库(Package)。

- 构建工具链,这是环境配置中最复杂且最易出错的环节:

- 预编译包: 理想情况下,许多库会为特定系统和硬件架构提供预编译版本,可以直接安装。

- 源码编译: 然而,一旦缺少预编译版本,就必须从源码构建。许多高性能库采用 C/C++ 编写,这不仅需要安装相应的编译器和开发库(gcc),更棘手的是,这些构建工具和依赖本身也可能需要从源码编译,形成一个复杂且脆弱的依赖链。

- 外部服务,比如说数据库(mysql),缓存(redis),消息队列(rabbitmq)。

总而言之,配置一个项目的环境非常复杂。假设可以将上述所有复杂、易错的手动配置步骤,转化为一段代码(IaC - Infrastructure as Code)。开发者不再需要关心这些步骤,只需要根据这段代码就可以构造一个完整的环境。而这,就是容器化开发,就可以使用Dockerfile来描述这么一个镜像,里面包含了操作系统、运行时、构建工具链,还可以通过docker-compose.yml来实现多个服务、网络、数据卷的启动。

然而 Dockerfile 和 docker-compose.yml 只是解决了环境一致性的问题,但是仍然有提升的空间。试想:

- 环境和工具分离:基础环境(python、gcc)是稳定的,但是每个开发者可以使用不同的辅助工具(如zsh、tmux、fzf),如果把这些都写入 Dockerfile, 每次增删工具都需要漫长的时间重新构建基础镜像。如果可以把不同发辅助工具与基础环境分隔开就好了。

- 编辑器配置:每次进入一个新的开发容器,都需要重新为vscode安装项目所需要的插件,如python、docker、prettier,并重新配置settings.json 以保证代码风格和提示的一致性。如果构建的容器里面也有这些信息就好了。

- 项目初始化: 启动一个项目后,往往还需要手动执行一系列初始化命令,如

npm install、pip install -r requirements.txt、flask db upgrade等等。如果容器启动后可以自动化执行这些命令就好了。 - 开发端口管理:在开发过程中,可能需要临时调试某个端口,但是忘记在docker-compose.yml里面声明,导致所有服务都需要重新启动。如果可以只启动项目代码就好了。

这些看似微小却频繁发生的问题,正是可以通过 devcontainer.json 来解决,通过把项目所需要的环境、所有工具、端口、初始化命令、VS Code 插件和用户配置进行描述,并且还可以使用 Dockerfile 来构建容器(os,运行时、构建工具链)和 docker-compose.yml 来编排多个服务(项目代码容器、数据库容器、redis容器),最终为开发者提供一个一键启动的完美开发体验。

第一节 devcontainer.json 的剖析

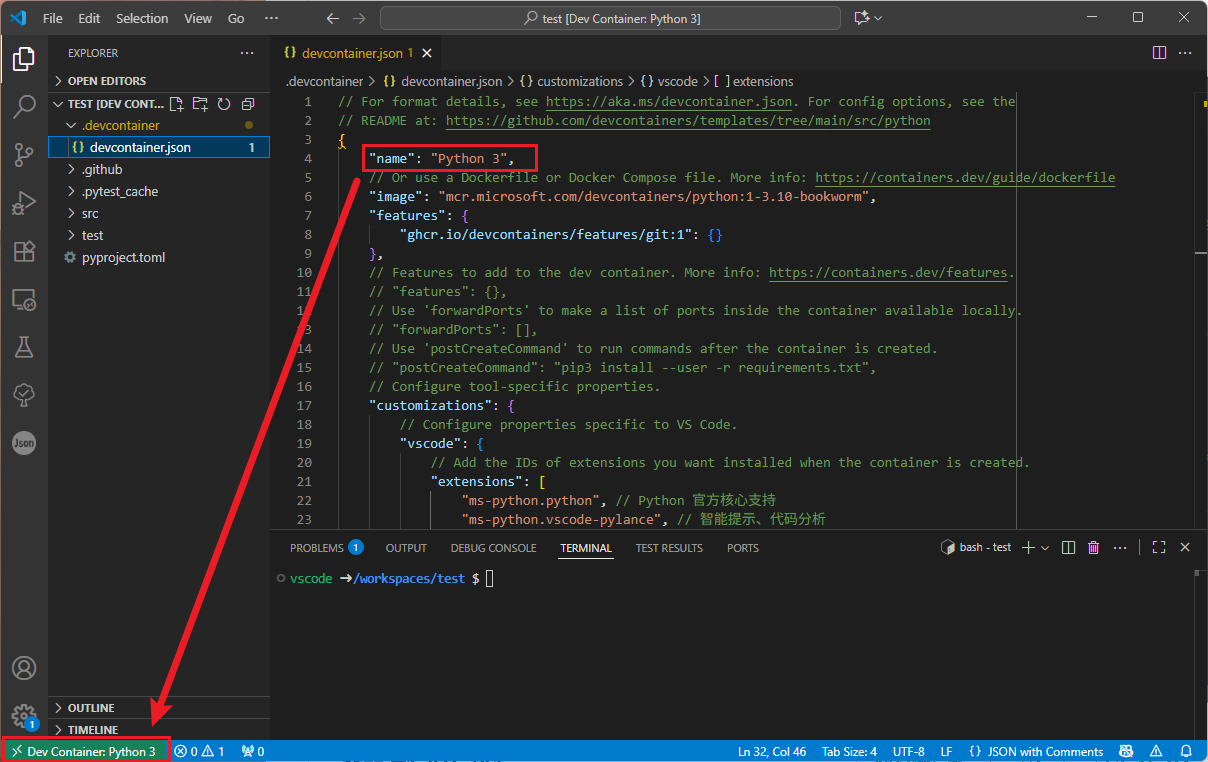

为了精通开发容器,首先必须全面理解其核心配置文件 devcontainer.json 的结构。该文件采用 JSONC 格式,即支持注释的 JSON。

核心配置属性

- name: 为开发环境指定一个人类可读的名称,例如 “Python 3”。这个名称会显示在 IDE 的界面上(通常是左下角),便于在多个配置间识别。

- image, build, dockerComposeFile: 这三个属性是定义环境基础的三种主要方式,互斥存在。image 直接引用一个预构建的 Docker 镜像;build 通过项目中的 Dockerfile 构建一个自定义镜像;而 dockerComposeFile 则使用 Docker Compose 来编排一个或多个服务。这三种方式将在第二节中进行深入比较。

- service (配合 dockerComposeFile 使用): 当使用 Docker Compose 时,此属性指定 IDE 应该附加到 docker-compose.yml 文件中定义的哪个服务上。这对于多服务应用至关重要,因为它告诉 IDE 哪个容器是主要的开发环境。

- workspaceFolder: 定义项目文件夹在容器内部挂载的绝对路径。IDE 将在此路径下打开,所有终端和任务的默认工作目录也将是这里。

- workspaceMount: 提供了比 workspaceFolder 更精细的控制,用于明确定义工作区的挂载方式,可以覆盖默认行为。例如,可以指定挂载的一致性选项。

容器运行时与执行

- runArgs: 一个字符串数组,其中每个字符串都是一个传递给 docker run 命令的参数。这是进行高级 Docker 配置的关键,例如,使用

--env-file加载环境变量文件,或设置特定的设备规则--device-cgroup-rule, 或挂载项目的目录-v $(pwd):/app, 设置容器里面的工作目录-w /app。 - remoteUser (或 containerUser): 指定在容器内执行命令、运行进程和 IDE 服务器时所使用的用户名。默认情况下,许多镜像会创建一个名为 vscode 的非 root 用户以增强安全性。但有时为了安装系统级软件包,需要将其设置为 root。

- mounts: 用于在核心工作区之外定义额外的文件挂载。它可以是绑定挂载(bind mount),将主机的文件系统路径映射到容器中;也可以是命名卷(named volume),用于持久化数据。这是实现数据持久化、共享主机资源(如 SSH 密钥)的关键属性。

环境与工具

- features: 一种声明式的、模块化的方式,用于向基础镜像中添加常用工具、运行时或库,而无需手动编写 Dockerfile 指令。这将在第四节详细探讨。

- containerEnv vs. remoteEnv: 这两个属性都用于设置环境变量,但作用域不同。containerEnv 设置的变量在容器的整个生命周期内对所有进程都可见。而 remoteEnv 设置的变量仅对 VS Code 服务器及其子进程(如终端、调试会话)可见。这种区分对于精细控制环境至关重要。

IDE 与编辑器集成 (customizations)

- customizations.vscode.extensions: 一个包含 VS Code 插件 ID 的字符串数组。当容器启动时,列出的所有插件都会被自动安装到容器内的 VS Code 服务器上,确保团队成员使用统一的工具集。

- customizations.vscode.settings: 一个 JSON 对象,用于定义在容器环境中生效的 VS Code 设置。这可以统一团队的代码风格、格式化规则和默认解释器路径等。

- customizations.codespaces: 一个专用于配置 GitHub Codespaces 行为的区域。例如,可以使用 openFiles 指定在 Codespaces 启动时自动打开的文件,或通过 repositories 配置对其他仓库的访问权限。

端口管理

- forwardPorts: 一个端口号数组。在此列出的端口会在容器启动时被自动从容器转发到本地主机,使得可以在本地浏览器中通过 localhost:PORT 访问容器内运行的 Web 服务。

- portsAttributes: 允许对转发的端口进行更精细的控制。可以为每个端口或端口范围设置标签、协议,以及定义 onAutoForward 行为,如 openBrowser(自动在浏览器中打开)、openPreview(在 VS Code 中打开简单浏览器预览)、silent(静默转发)或 ignore(不自动转发)。

生命周期钩子

devcontainer.json 提供了一系列在容器生命周期的不同阶段自动执行的命令钩子,如 initializeCommand、onCreateCommand 等。这些钩子是实现环境自动化配置的核心,将在第三节中详细阐述。

devcontainer.json 关键属性参考表

| 属性路径 | 类型 | 描述 | 常见用例 |

|---|---|---|---|

| name | string | 开发容器的显示名称。 | Python 3.10 Dev |

| image | string | 用于创建容器的预构建 Docker 镜像。 | mcr.microsoft.com/devcontainers/python:3.10 |

| build.dockerfile | string | 用于构建自定义镜像的 Dockerfile 路径。 | Dockerfile |

| dockerComposeFile | string/array | 用于编排多服务环境的 Docker Compose 文件路径。 | …/docker-compose.yml |

| service | string | 在 Docker Compose 中,IDE 附加到的主服务名称。 | app |

| features | object | 声明式地添加工具和运行时的功能模块。 | { "ghcr.io/devcontainers/features/node:1": {}, "ghcr.io/devcontainers/features/git:1": {} } |

| forwardPorts | array | 自动从容器转发到主机的端口列表。 | [80,443,8080] |

| postCreateCommand | string/array | 容器首次创建成功后执行一次的命令。 | pip install -r requirements.txt |

| postStartCommand | string/array | 每次容器启动时执行的命令。 | npm start |

| remoteUser | string | 在容器内执行命令和进程的用户名。 | root |

| mounts | array | 定义额外的文件系统挂载(绑定挂载或卷)。 | source=${localEnv:HOME}/.ssh,target=/home/vscode/.ssh,type=bind |

| customizations.vscode.extensions | array | 自动安装到容器中的 VS Code 插件 ID 列表。 | [“ms-python.python”, “ms-python.pylance”] |

| customizations.vscode.settings | object | 应用于容器环境的 VS Code 编辑器设置。 | { “python.defaultInterpreterPath”: “/usr/local/bin/python” } |

devcontainer.json 的 schema 设计体现了一种深思熟虑的分层架构。image、build 或 dockerComposeFile 定义了最底层的基础系统。其上,features 以模块化的方式添加了通用工具。再往上,containerEnv 配置了容器的全局状态。最顶层,remoteEnv 和 customizations 则配置了与开发者直接交互的会话环境和 IDE 行为。这种分层架构并非偶然,它是一种最大化可重用性和稳定性的设计选择: 一个基础镜像可以在多个项目中共享,Features 按需添加,而项目特有的配置则在最后应用。

第二节 基础环境定义的三大支柱

devcontainer.json 提供了三种核心方法来定义开发环境的基础。三种方法如下:

- 直接使用 image

- 通过 build.dockerfile 构建

- 利用 dockerComposeFile 编排

但这三张方法并非简单的替代关系,而是代表了项目复杂度与控制力需求的自然演进。选择正确的方法是构建高效、可维护开发环境的第一步。

方法一:image- 简单启动

- 描述: 这是最直接的方式,通过 image 属性引用一个发布在 Docker Hub 或其他容器镜像仓库中的预构建镜像。

- 优点: 设置最快,是标准化环境的理想选择。开发者可以利用由微软等公司专业维护和优化的镜像(例如

mcr.microsoft.com/devcontainers/...系列),这些镜像预装了特定语言的运行时、常用工具和必要的系统库。 - 缺点: 灵活性较低。如果项目需要基础镜像中未包含的特定系统包或工具,就必须依赖生命周期脚本(如 postCreateCommand)或 Features 在容器启动时动态安装,这可能会减慢首次启动的速度。

- 适用场景: 适用于标准的 Python、Node.js、Go 等项目,其官方或社区提供的开发容器镜像已经满足了 99% 的工具需求。

方法二:build.dockerfile- 自定义环境

- 描述: 当预构建镜像无法满足需求时,可以通过 build 对象指定一个位于项目仓库中的 Dockerfile 来构建一个完全自定义的镜像。

build 对象还支持 context(指定构建上下文路径)和 args(传递构建参数),以支持更复杂的构建流程。 - 优点: 提供最大程度的灵活性和控制力。所有系统级依赖(如通过 apt-get install 安装的库)都被放到镜像层中。这意味着一旦镜像首次构建成功,后续创建容器的速度会非常快。这是最明确、最可复现的环境定义方式。

- 缺点: 需要开发者具备 Dockerfile 的编写知识。首次构建可能耗时较长,并且团队需要承担维护 Dockerfile 的责任。

- 适用场景: 适用于有特殊系统依赖的项目(例如,需要特定版本的编译器、专有库或 ffmpeg 等多媒体工具),或者需要一个高度优化、精简的基础镜像以减小体积和攻击面。

方法三:dockerComposeFile- 多服务编排

- 描述: 对于需要多个后台服务(如数据库、缓存服务、消息队列)协同工作的现代应用,可以使用 dockerComposeFile 属性来引用一个 docker-compose.yml 文件。devcontainer.json 会指示 IDE 使用 Docker Compose 启动整个服务栈,并附加到指定的 service 上。

- 优点: 这是管理多服务应用进行本地开发的唯一稳健方法。它将整个应用的架构(应用服务器、数据库等)封装在一个配置文件中,实现了“一键启动”的开发环境。

- 缺点: 复杂度最高。要理解 Docker Compose 的网络、卷管理和服务依赖关系。

- 适用场景: 几乎所有依赖外部服务的全栈应用,例如一个 Node.js 后端需要连接 PostgreSQL 数据库和 Redis 缓存。这是现代 Web 开发的标准实践。

这三种方法实际上描绘了一条从简单到复杂的演进路径。一个开发者可能会从一个简单的脚本项目开始,使用 image。随着项目增长,需要安装自定义工具,便“升级”到 Dockerfile。当项目引入数据库或缓存时,再次“升级”到 docker-compose.yml。这也意味着,一个结构良好的项目,其 devcontainer.json 随时间演进是正常且健康的。

环境定义策略对比表

| 策略 | 设置复杂度 | 灵活性 | 启动性能(首次/后续) | 理想用例 | 关键 devcontainer.json 属性 | 需要的内容 |

|---|---|---|---|---|---|---|

| image | 低 | 低 | 快 / 极快 | 标准化、单一服务的项目,预构建镜像已满足大部分需求。 | image | 镜像 |

| Dockerfile | 中 | 高 | 慢 / 极快 | 需要自定义系统依赖、特定工具版本或优化镜像的项目。 | build | Dockerfile |

| Docker Compose | 高 | 极高 | 慢 / 快 | 需要多个协同工作的服务(如应用+数据库)的复杂项目。 | dockerComposeFile, service | compose.yml |

第三节 掌握开发容器生命周期

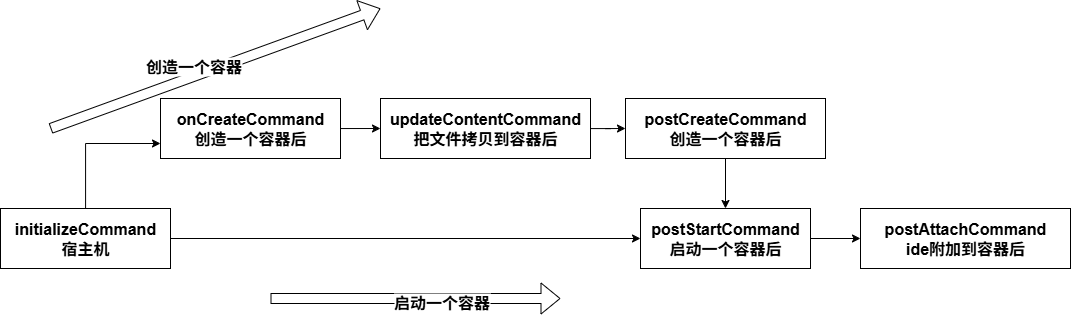

devcontainer.json 的强大之处不仅在于定义环境的状态,更在于其能够通过一系列生命周期脚本(Lifecycle Scripts/Hooks)来自动化环境的配置过程。这些脚本在容器生命周期的特定时间点被触发,提供了精细的控制能力。然而,误用这些钩子是导致配置失败和性能问题的常见原因。理解它们的执行顺序和触发条件至关重要。

生命周期年表

以下是生命周期脚本严格的执行顺序和各自的职责:

- initializeCommand:

- 触发时机: 在容器被创建之前,以及后续每次启动之前运行。

- 执行上下文: 主机而非容器内部。

- 核心用途: 用于执行任何需要在容器创建前完成的宿主机侧任务。例如,检查并创建 Docker 命名卷、设置特定的文件权限,或运行一个脚本来准备挂载到容器中的数据。

- onCreateCommand:

- 触发时机: 仅在容器首次被创建时执行一次。它在容器启动后、但用户连接之前运行。

- 执行上下文: 容器内部。

- 核心用途: 用于执行那些不依赖于用户特定文件或密钥的、一次性的系统级设置。例如,运行 apt-get update、安装全局的命令行工具,或者编译代码库中的原生依赖。在 GitHub Codespaces 的预构建(Prebuild)场景中,此命令会在后台提前运行,以加速环境创建。

- updateContentCommand:

- 触发时机: 在 onCreateCommand 之后,当源代码被克隆或更新到工作区时执行。

- 执行上下文: 容器内部。

- 核心用途: 用于处理那些依赖于仓库初始内容状态的任务。例如,根据仓库中的某个配置文件来生成代码或设置链接。此命令至少会执行一次。

- postCreateCommand:

- 触发时机: 最常用的钩子。与 onCreateCommand 一样,它也仅在容器首次被创建时执行一次,但在 updateContentCommand 之后,且源代码已完全可用。

- 执行上下文: 容器内部。

- 核心用途: 这是执行项目级初始化的标准位置。典型的任务包括:

npm install、pip install -r requirements.txt、bundle install、运行数据库迁移脚本等。

- postStartCommand:

- 触发时机: 每次容器启动时都会执行,包括首次创建成功后以及后续的每一次重启。

- 执行上下文: 容器内部。

- 核心用途: 用于启动需要在整个开发会话期间持续运行的后台服务或进程。例如,启动数据库服务 (service postgresql start)、SSH 服务 (service ssh start) 或一个开发服务器的守护进程。

- postAttachCommand:

- 触发时机: 每次 IDE 客户端(如 VS Code)成功附加到容器时执行。

- 执行上下文: 容器内部。

- 核心用途: 用于执行那些应该在用户开始交互时运行的命令。例如,显示欢迎信息、打印当前环境的状态、或者自动激活一个 Python 虚拟环境。

一个普遍的误区在于混淆“创建时”(Create-time)和“启动时”(Start-time)的钩子。将本应在每次启动时运行的命令(如启动服务)放入 postCreateCommand,将导致该服务只在第一次创建时运行,重启后便会失效。反之,将耗时长的依赖安装命令放入 postStartCommand,则会导致每次重启容器都变得异常缓慢。规范中对“创建”和“启动”的明确区分是其设计的核心,“创建”钩子应用于一次性的设置;“启动”钩子则应用于启动短暂的、会话级的进程。

此外,这些脚本的执行上下文也包含着微妙但关键的区别,尤其是在 Codespaces 等云环境中。onCreateCommand 常常在没有用户上下文的“预构建”阶段运行,这意味着它无法访问用户级的密钥。而postCreateCommand 则在用户会话中运行,可以访问这些密钥。这直接决定了需要认证的命令(如 npm login)应该放在哪里。initializeCommand 在主机上运行的特性,则为与宿主机系统交互提供了一个强大的“逃生舱口”。

开发容器生命周期脚本:执行顺序与用例

| 生命周期钩子 | 触发条件 | 执行上下文 | 执行顺序 | 是否应幂等? | 常见用例 |

|---|---|---|---|---|---|

| initializeCommand | 容器创建前 & 每次启动前 | 主机 | 1 | 是 | 准备 Docker 卷、设置主机文件权限 |

| onCreateCommand | 容器首次创建时 | 容器 | 2 | 是 | apt-get update、安装全局系统工具 |

| updateContentCommand | 源代码内容更新时 | 容器 | 3 | 是 | 基于仓库内容生成代码或配置 |

| postCreateCommand | 容器首次创建后 | 容器 | 4 | 是 | npm install、pip install、数据库迁移 |

| postStartCommand | 每次容器启动时 | 容器 | 5 | 否 | 启动后台服务(数据库、Web 服务器) |

| postAttachCommand | 每次 IDE 附加时 | 容器 | 6 | 否 | 显示欢迎信息、激活虚拟环境 |

第四节 使用开发容器 Features 进行模块化定制

随着开发环境日益复杂,传统的单体 Dockerfile 模式变得难以维护和复用。开发容器规范引入了 Features 机制,这是一种用于组合开发环境的现代化最佳实践,它将环境的构建从继承式的 Dockerfile 转向了声明式的、可组合的模块。

什么是 Features?

Features 是自包含的、可共享的安装代码和开发容器配置单元。可以将其理解为开发容器镜像的“插件”或“积木”。每个 Feature 负责在容器中安装和配置一个特定的工具、运行时或库(例如 Node.js、Go、Docker CLI、Azure CLI 等),并将复杂的安装逻辑封装起来。

使用 Features

-

发现: 官方和社区贡献的 Features 可以在 containers.dev 网站的索引中找到。

-

实现: 在 devcontainer.json 中添加一个 features 对象即可使用。对象的键是 Feature 的唯一标识符(ID),值是一个用于配置该 Feature 的选项对象。例如,要安装最新版的 Terraform,可以这样配置:

"features": { "ghcr.io/devcontainers/features/terraform:1": {} } -

配置与版本控制: Features 通常提供可配置的选项。例如,安装特定版本的 Go 并启用 Go Modules 可以这样写:

"features": { "ghcr.io/devcontainers/features/go:1": { "version": "1.19" } }为了保证环境的可复现性,强烈建议锁定 Feature 的主版本号(如 :1)或次版本号(如 :1.3),避免使用不确定的 latest 标签。

编写自定义 Feature

当社区提供的 Features 无法满足特定需求时(例如,需要安装公司内部的私有工具),可以轻松编写自定义 Feature。

- 结构: 一个 Feature 本质上是一个包含至少两个文件的目录:devcontainer-feature.json 和 install.sh。

- devcontainer-feature.json: 这是 Feature 的元数据文件,定义了其 id、version、name,以及最重要的,可供用户配置的 options。每个 option 都会在安装时作为环境变量传递给安装脚本。

- install.sh: 这是 Feature 的核心安装逻辑。它是一个 shell 脚本,在容器构建期间以 root 用户身份执行。脚本可以通过读取大写的环境变量来获取用户在 devcontainer.json 中配置的 options 值。编写健壮的、能够适应不同 Linux 发行版(如 Debian、Alpine)的脚本是最佳实践。

- 生命周期与依赖: Features 自身也可以包含生命周期钩子(如 onCreateCommand),并且可以通过 installsAfter 属性来声明其安装顺序应在其他 Features 之后,以处理依赖关系。

Features 机制的出现,其根本原因在于编写和维护复杂的、可复用的 Dockerfile 逻辑是一项艰巨的任务。Features 在 Dockerfile 之上提供了一个更高层次的抽象。开发者不再需要复制粘贴 RUN apt-get install... 等命令,而是只需在 devcontainer.json 中声明 "ghcr.io/devcontainers/features/node:1": {}。这是一个从命令式(Imperative,在 Dockerfile 中描述“如何做”)到声明式(Declarative,在 devcontainer.json 中描述“需要什么”)的强大转变。这种转变不仅是便利性的提升,更是开发环境定义方式的一次根本性演进。它提倡“组合优于继承”,使得配置更加清晰、模块化和易于维护。

第五节 生产级工作流的高级配置模式

为了将开发容器应用于实际的、专业的开发流程,必须掌握处理现实世界挑战的解决方案,特别是如何管理密钥、持久化数据以及与 Git、SSH 等主机工具无缝集成。

第一部分:管理环境变量与密钥

- 变量的作用域:

- containerEnv: 设置容器范围内的环境变量,对容器中运行的所有进程都有效。

- remoteEnv: 设置仅对 IDE 服务器及其子进程(终端、调试器)有效的环境变量。这对于配置工具路径或特定于 IDE 的行为非常有用。

- .env 文件: 通过

runArgs: ["--env-file", ".env"](对于image/Dockerfile) 或Docker Compose的env_file属性,可以加载一个 .env 文件中的所有变量。这是管理大量配置变量的常用方法。

- 密钥管理的错误方式: 将 API 密钥、密码等敏感信息硬编码在 devcontainer.json 中,或将其以明文形式提交到版本控制的 .env 文件中,是严重的安全反模式。

- 密钥管理的正确方式 (本地开发):

- 构建时密钥: 对于在构建镜像过程中需要(例如,从私有包仓库下载依赖),但不希望保留在最终镜像中的密钥,应使用 Docker BuildKit 的

RUN --mount=type=secret,...机制。通过docker build --secret命令传递密钥,它会作为临时文件挂载到构建步骤中,构建结束后即被销毁,不会泄露到镜像层中。

- 构建时密钥: 对于在构建镜像过程中需要(例如,从私有包仓库下载依赖),但不希望保留在最终镜像中的密钥,应使用 Docker BuildKit 的

- 密钥管理的正确方式 (云端/Codespaces):

- 运行时密钥: 对于在应用运行时需要的密钥,最佳实践是使用平台集成的密钥管理服务。GitHub Codespaces 提供了强大的密钥管理功能,允许在个人、仓库或组织级别上创建密钥。这些密钥在 Codespaces 启动时被安全地注入为环境变量,是安全与便利的黄金标准。Codespaces 的密钥管理还支持层级结构和优先级规则:仓库级密钥会覆盖组织级密钥,个人级密钥会覆盖仓库级密钥,提供了灵活的权限控制。

第二部分:使用 mounts 实现数据持久化与主机集成

mounts 属性提供了将主机文件系统或 Docker 卷连接到容器的强大能力。

- 绑定挂载 (Bind Mounts) vs. 命名卷 (Named Volumes):

- 绑定挂载: 将主机上的一个文件或目录直接映射到容器中。它适用于挂载源代码、配置文件以及需要与主机共享的文件。语法示例:“source=/path/on/host,target=/path/in/container,type=bind”。

- 命名卷: 由 Docker 管理的持久化存储区域。它与主机的具体路径解耦,是持久化数据库数据、日志或其他由容器生成的数据的最佳方式。语法示例:“

source=my-db-data,target=/var/lib/postgresql/data,type=volume”。

- 安全共享 SSH 密钥:

- 直接挂载用户的~/.ssh 目录 (“

source=${localEnv:HOME}/.ssh,target=/home/vscode/.ssh,type=bind”) 是一种常见但不推荐的做法。这种方法存在权限问题,因为SSH 对密钥文件的权限要求非常严格,并且将私钥直接暴露给容器内部的所有进程,降低了安全性。 - 最佳实践:SSH 代理转发 (SSH Agent Forwarding)。

- 工作原理: 此方法不在容器内放置任何私钥。相反,它通过一个安全的套接字(socket)将容器内的 SSH 客户端的认证请求转发给在主机上运行的 SSH 代理。由主机代理使用主机上的私钥完成认证,然后将结果返回给容器。私钥从未离开过主机。

- 配置方法:

-

确保主机上正在运行 SSH 代理,并且已通过 ssh-add 添加了密钥。

-

在 devcontainer.json 中,挂载 SSH 代理的套接字,并设置相应的环境变量:

"mounts":, "remoteEnv": { "SSH_AUTH_SOCK": "/tmp/ssh-agent.sock" }注意:目标路径可以自定义,但必须与 remoteEnv 中设置的路径一致。

-

- 直接挂载用户的~/.ssh 目录 (“

- 共享 Git 凭证: Dev Containers 扩展通常会自动处理 Git 凭证的共享。对于 HTTPS 协议,它会利用主机的凭证助手;对于 SSH 协议,它会自动启用上述的 SSH 代理转发。因此,在大多数情况下,如果主机配置正确,无需额外配置即可在容器内无缝使用 Git。

这些高级配置模式的背后贯穿着一个统一的架构原则:将开发容器视为一个安全的沙箱,而非一个有漏洞的抽象层。直接挂载敏感文件(如 ~/.ssh 或 ~/.aws/credentials)的做法破坏了这种隔离性。而 SSH 代理转发和集成的密钥管理服务等高级功能,其设计目的正是在提供必要功能的同时,维护沙箱模型的完整性。这鼓励开发者从安全的 API(代理套接字、密钥服务)而非直接文件系统访问的角度来思考主机与容器的交互,从而构建出更安全、更可移植的配置。

第六节 架构多服务开发环境

现代应用程序很少是孤立运行的。它们通常依赖于数据库、缓存、消息队列等多个后台服务。使用 Docker Compose 结合 devcontainer.json 是构建和管理此类复杂开发环境的标准方法。

核心组件

一个典型的多服务开发容器配置包含以下三个关键部分:

- devcontainer.json: 作为配置的入口点。它通过 dockerComposeFile 属性引用 docker-compose.yml 文件,并使用 service 属性指定 IDE 应附加到的主应用程序容器。

- docker-compose.yml: 作为服务编排器。它定义了所有的服务(例如,app, db, redis),包括它们的镜像或构建上下文、网络配置、用于数据持久化的卷,以及服务间的启动依赖关系(

depends_on)。 - Dockerfile (用于应用服务): 作为主开发服务的蓝图。这个 Dockerfile 通常用于构建包含特定语言运行时、项目依赖和开发工具的 app 服务镜像。

注释示例:Node.js + PostgreSQL

下面通过一个完整的、可工作的示例,展示如何配置一个包含 Node.js 应用和 PostgreSQL 数据库的开发环境。

项目结构:

.

├──.devcontainer/

│ ├── devcontainer.json

│ └── Dockerfile

├── docker-compose.yml

└── src/

└──... (Node.js application code)

1. docker-compose.yml

此文件定义了 app 和 db 两个服务。app 服务通过本地的 Dockerfile 构建,db 服务则使用官方的 postgres 镜像。关键点在于:

- db 服务使用了一个名为 postgres-data 的命名卷来持久化数据库文件。

- 通过 environment 为数据库设置了用户名、密码和数据库名。

- app 服务通过 depends_on 确保 db 服务先于其启动。

# docker-compose.yml

version: '3.8'

services:

app:

build:

context:.

dockerfile:.devcontainer/Dockerfile

volumes:

-../:/workspace:cached

# 保持容器运行

command: sleep infinity

depends_on:

- db

db:

image: postgres:14

restart: unless-stopped

volumes:

- postgres-data:/var/lib/postgresql/data

environment:

POSTGRES_USER: vscode

POSTGRES_PASSWORD: password

POSTGRES_DB: myapp

volumes:

postgres-data:

2. .devcontainer/Dockerfile

这个 Dockerfile 为 app 服务定义了基础环境,它基于一个预置了 Node.js 的开发容器镜像。

#.devcontainer/Dockerfile

FROM mcr.microsoft.com/devcontainers/javascript-node:18

# 可以添加其他系统依赖,例如 'postgresql-client' 用于调试

# RUN apt-get update && export DEBIAN_FRONTEND=noninteractive\

# && apt-get-y install--no-install-recommends postgresql-client

3. .devcontainer/devcontainer.json

这是将所有部分粘合在一起的配置文件。

- dockerComposeFile 指向了根目录的 docker-compose.yml。

- service 设置为 app,告诉 VS Code 这是我们的主开发容器。

- workspaceFolder 定义了工作目录。

- postCreateCommand 在容器首次创建时自动安装 Node.js 依赖。

- forwardPorts 确保了应用端口和数据库端口可以从本地访问。

- customizations 可以为一些支持devcaontainer.json的软件进行单独配置,如vscode.extensions,vscode.settings

//.devcontainer/devcontainer.json

{

"name": "Node.js & PostgreSQL",

"dockerComposeFile": "../docker-compose.yml",

"service": "app",

"workspaceFolder": "/workspace",

"forwardPorts": [80, 5432],

"postCreateCommand": "npm install",

"customizations": {

"vscode": {

"extensions": [

"dbaeumer.vscode-eslint",

"esbenp.prettier-vscode"

]

}

}

}

代码连接配置:

在 Node.js 应用代码中,连接数据库时的主机名(host)应设置为 Docker Compose 文件中定义的服务名,即 db。Docker Compose 会自动处理内部网络和 DNS 解析,使得 app 容器可以通过服务名 db 找到数据库容器。

// Example connection in Node.js app

const { Client } = require('pg');

const client = new Client({

host: 'db', // Use the service name from docker-compose.yml

port: 5432,

user: 'vscode',

password: 'password',

database: 'myapp'

});

client.connect();

开发者们有时会混淆 devcontainer.json 和 docker-compose.yml 的职责边界。一个清晰的心智模型是:devcontainer.json 并非 Docker Compose 的替代品,而是对其进行开发场景下的丰富和扩展。docker-compose.yml 负责定义应用的服务编排架构(网络、卷、服务),这部分逻辑与生产环境的定义应尽可能保持一致。而 devcontainer.json 则在此基础上,为特定的 service 添加了开发者体验层(安装 IDE 插件、自动端口转发、运行生命周期脚本)。

第七节 开发容器生态系统:一个统一的标准

开发容器规范的真正力量在于其广泛的行业采纳度,它已经超越了单一工具的范畴,演变为一个连接不同 IDE 和云平台的统一标准。这种互操作性确保了开发者在 devcontainer.json 上的投入具有长期价值。

开放规范

首先需要重申,开发容器是一个由社区驱动的开放规范,其详细定义托管在 containers.dev。它提供了一个参考的命令行接口(CLI)实现,旨在鼓励任何工具或服务都能集成和支持该规范,从而促进一个健康的、可互操作的生态系统。

也就是说不仅docker和vscode支持dev container,还有github、jetbrains ides等等工具也支持。

GitHub Codespaces

- 工作原理: GitHub Codespaces 是一个托管在云端的即时开发环境。当用户为某个仓库启动 Codespace 时,它会读取该仓库中的 devcontainer.json 文件,并据此构建一个功能齐全的、基于容器的开发环境。

- 独特功能: Codespaces 在标准规范的基础上提供了一些强大的增强功能。预构建(Prebuilds) 允许在开发者请求之前就提前构建好开发容器,从而实现秒级启动。它还深度集成了 GitHub Secrets,为管理 API 密钥等敏感信息提供了安全的解决方案。此外,

devcontainer.json 中的 customizations.codespaces 属性块允许进行 Codespaces 特有的配置,如启动时自动打开文件或配置对其他仓库的访问权限。

JetBrains IDEs (IntelliJ, PyCharm, etc.)

- 集成: JetBrains 旗下的主流 IDE(如 IntelliJ IDEA, PyCharm, WebStorm 等)已经内置了对 devcontainer.json 的支持。这意味着开发者无论偏好哪种 IDE,都可以使用同一套 devcontainer.json 配置来获得一致的开发环境,打破了以往 IDE 与环境配置强绑定的局限。

- 实现机制: JetBrains IDE 通过在 Dev Container 内部启动其后端服务,然后让本地的轻量级客户端连接到这个后端来实现远程开发。这种“分离模式”提供了与本地开发几乎无异的流畅体验,包括代码补全、调试和版本控制等全部功能。

其他支持工具

开发容器生态系统的广度还体现在其他工具的支持上:

- Gitpod(Ona): 一个领先的云开发环境平台,其新一代的 Gitpod Flex 完全遵循开发容器规范。

- DevPod: 一个开源的客户端工具,可以在任何后端(本地 Docker、远程服务器、Kubernetes)上运行 devcontainer.json 定义的环境。

- Cachix’s devenv: 一个基于 Nix 的工具,可以自动生成 devcontainer.json 文件,将 Nix 强大的包管理能力与开发容器生态系统连接起来。

来自 GitHub 和 JetBrains 等行业巨头的支持,不仅仅是简单的功能添加,它证明了一个成功的技术标准所带来的网络效应。随着越来越多的工具采纳该规范,开发者使用它的价值就越大,因为他们的开发环境变得可以在不同 IDE 和平台之间轻松移植。这反过来又激励了更多的工具去支持该规范。这种正反馈循环最终将一个规范巩固为真正的行业标准。对于技术负责人而言,这意味着投资于 devcontainer.json 是一项安全且面向未来的决策,它不会将团队锁定在任何单一供应商的生态系统中。

第八节 实践应用:模板与故障排除

理论知识最终需要落地为实际应用。本节提供可操作的资源,帮助您快速启动新项目,并系统地解决在使用开发容器过程中遇到的常见问题。

第一部分:官方开发容器模板

对于新项目而言,从零开始编写 devcontainer.json 并非总是必要的。开发容器社区提供了大量预先打包的、遵循最佳实践的配置模板,它们是极佳的起点。

- 目的: 这些模板为各种流行的编程语言和框架提供了立即可用的开发环境,内置了推荐的工具、插件和设置,大大缩短了项目的初始配置时间。

- 精选模板列表: 以下是一些由开发容器规范维护者提供的关键模板及其引用标识:

- Python 3: ghcr.io/devcontainers/templates/python:4.1.0

- Node.js & JavaScript: ghcr.io/devcontainers/templates/javascript-node:4.0.2

- Node.js & TypeScript: ghcr.io/devcontainers/templates/typescript-node:4.0.2

- Go: ghcr.io/devcontainers/templates/go:4.2.0

- Rust: ghcr.io/devcontainers/templates/rust:4.0.2

- Java: ghcr.io/devcontainers/templates/java:4.0.2

- C++: ghcr.io/devcontainers/templates/cpp:3.0.3

- C# (.NET): ghcr.io/devcontainers/templates/dotnet:3.5.0

- PHP: ghcr.io/devcontainers/templates/php:4.2.0

- Ruby: ghcr.io/devcontainers/templates/ruby:4.2.0

第二部分:常见问题故障排除

即便是精心设计的配置,也可能遇到问题。以下是一个指南,用于诊断和解决最常见的问题。

- 问题1:容器构建失败 (Container Fails to Build)

- 症状: 在“Reopen in Container”后,构建日志显示错误并中止。

- 诊断与解决:

- 检查 Dockerfile: 仔细审查 Dockerfile 中的语法错误、无效的 RUN 命令或拼写错误。

- 网络问题: 检查构建日志中是否有 apt-get、npm、pip 等包管理器因网络超时或无法解析主机名而失败的记录。这可能与防火墙、代理设置或 DNS 问题有关。

- 基础镜像: 确认 devcontainer.json 或 Dockerfile 中引用的基础镜像是否存在且可访问。

- 构建日志: 仔细阅读 VS Code 输出面板中的“Dev Containers”日志,它会详细记录每一步的执行情况和错误信息。

- 问题2:插件未安装 (Extensions Not Installing)

- 症状: 进入容器后,customizations.vscode.extensions 中定义的插件没有被安装。

- 诊断与解决:

- 检查插件 ID: 确保 devcontainer.json 中提供的插件 ID 是正确的、完整的(例如,ms-python.python)。

- 网络问题: 插件市场(Marketplace)的访问可能被网络策略阻止。

- 插件兼容性: 某些插件可能不兼容在远程容器环境中运行,或者依赖于容器操作系统中不存在的库(例如,依赖 glibc 的插件无法在 Alpine Linux 上运行)。

- 问题3:端口转发不工作 (Port Forwarding Not Working)

- 症状: 在本地浏览器中访问 localhost:PORT 无法连接到容器内运行的服务。

- 诊断与解决:

- 监听地址: 确保容器内的应用程序正在监听

0.0.0.0或*,而不是127.0.0.1或localhost。监听在127.0.0.1会导致服务只能在容器内部访问。 - 主机防火墙: 检查本地主机的防火墙或安全软件是否阻止了该端口的入站连接。

- 配置检查: 确认 forwardPorts 数组中包含了正确的端口号。

- 监听地址: 确保容器内的应用程序正在监听

- 问题4:性能问题 (Performance Issues)

- 症状: 在容器内工作时感觉卡顿,文件读写缓慢,终端响应迟钝。

- 诊断与解决:

- Docker 资源: 增加分配给 Docker Desktop 的 CPU 和内存资源。

- 文件系统挂载: 在 macOS 和 Windows 上,通过绑定挂载(bind mount)访问大量小文件可能会有性能瓶颈。可以尝试使用命名卷(named volume)来存放

node_modules、编译缓存等,或者在挂载选项中添加 :cached 或 :delegated 来优化性能。 - 镜像优化: 遵循 Dockerfile 最佳实践,如使用多阶段构建、合并 RUN 命令、利用 .dockerignore 文件来减小镜像体积和构建上下文,从而加快构建和启动速度。

- 问题5:SSH / Git 认证失败 (Authentication Problems)

- 症状: 在容器内执行 git pull 或 ssh 命令时,提示权限被拒绝。

- 诊断与解决:

- SSH 代理: 确认主机上的 SSH 代理正在运行(

ssh-agent -s),并且已经通过 ssh-add 添加了正确的密钥。这是最常见的问题。 - 配置检查: 验证 devcontainer.json 中 mounts 和 remoteEnv 关于 SSH 代理套接字的配置是否正确。

- 密钥文件权限 (不推荐的挂载方式): 如果您选择直接挂载 .ssh 目录,请确保容器内的密钥文件权限是正确的(通常是 600 for private keys)。这通常需要一个 postCreateCommand 来运行 chmod。

- SSH 代理: 确认主机上的 SSH 代理正在运行(

故障排除不应仅仅是被动地修复问题。一个更深层次的思考方式是,将这些常见问题视为对前期架构决策的检验。例如,“性能问题”的根本解决方案可能不是简单地增加 Docker 内存,而是在设计 Dockerfile 时就采用多阶段构建,或在 devcontainer.json 中明智地使用命名卷来隔离 I/O 密集型目录。这种主动预防的思维方式,将故障排除与设计原则联系起来,能帮助您构建出从一开始就更加健壮和高效的开发环境。

标准化开发的未来

devcontainer.json 及其背后的开发容器规范,已经从一个便利的工具演变为现代软件工程的基础设施。本报告从其分层的声明式配置结构出发,深入探讨了从 image 到 Dockerfile 再到 Docker Compose 的环境定义演进路径,揭示了生命周期钩子和 Features 机制在实现自动化与模块化中的强大作用,并展示了其作为一个被行业广泛采纳的跨平台标准所形成的强大生态系统。

核心的结论是,开发容器为软件开发领域长期存在的“在我的机器上可以运行”问题,提供了一个系统性的、可扩展的解决方案。它通过将开发环境本身代码化、版本化,实现了前所未有的可复现性。这不仅极大地加速了新成员的入职流程,更重要的是,它在本地开发、持续集成(CI/CD)乃至生产环境之间建立了一座桥梁,为实现真正的开发-生产环境一致性(Dev-Prod Parity)铺平了道路。

展望未来,随着云原生技术的不断成熟和远程开发的普及,标准化的、可移植的开发环境将成为所有专业工程团队的标配。投资于掌握和推广开发容器规范,就是投资于团队的生产力、稳定性和未来的技术敏捷性。这正是专业、高效、团队协作的软件开发的未来形态。

魔乐社区(Modelers.cn) 是一个中立、公益的人工智能社区,提供人工智能工具、模型、数据的托管、展示与应用协同服务,为人工智能开发及爱好者搭建开放的学习交流平台。社区通过理事会方式运作,由全产业链共同建设、共同运营、共同享有,推动国产AI生态繁荣发展。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)