xray漏洞扫描工具使用教程

Xray是长亭科技推出的Web漏洞扫描工具,支持主动/被动双模式扫描。主动扫描通过爬虫检测目标网站漏洞,支持批量URL扫描和自定义POC加载;被动扫描则监听流量进行漏洞检测,对服务器压力小,适合生产环境。工具提供详细配置选项,包括爬虫深度、并发数等参数调整,并能与BurpSuite、Rad等工具联动使用,实现高效安全检测。Xray兼具高性能与可扩展性,是渗透测试和安全审计的主流选择。

xray 是长亭科技推出的一款高性能、可扩展、安全合规的 Web 漏洞扫描工具,主打主动 / 被动双模式、内置大量 POC、支持自定义 POC,是渗透测试与安全审计的主流工具。

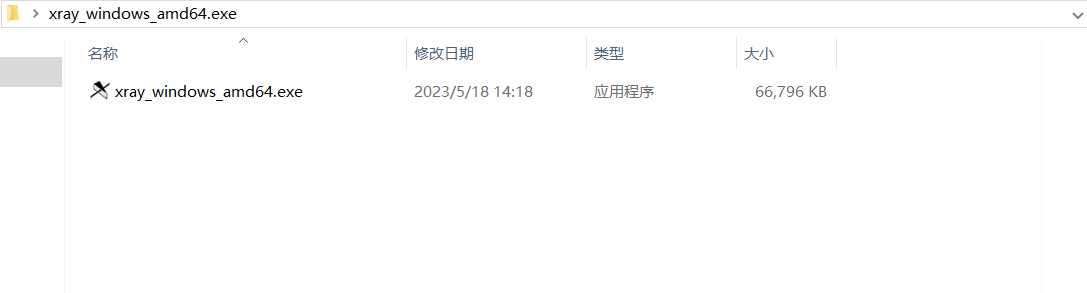

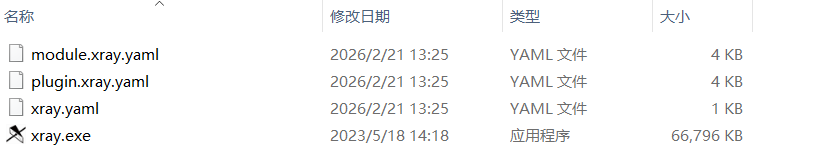

1.安装

下载地址:https://github.com/chaitin/xray

下载完成后双击,创建这些文件以后就可以正常使用了。

2.使用

xray 分为主动扫描和被动扫描。

2.1 主动扫描

它会主动对目标发起爬虫和漏洞检测,适合快速、全面地发现目标资产的安全问题。

2.1.1 常用命令

对单个 URL 进行全面扫描,并生成 HTML 报告:

xray webscan --url http://target.com --html-output report.html 从文件中读取多个 URL 进行批量扫描:

xray webscan --urls urls.txt --html-output batch_report.html

urls.txt 文件中每行一个 URL。2.1.2 关键配置 config.yaml

通过修改 config.yaml 文件,可以精细控制主动扫描的行为

# 爬虫配置

crawler:

max_depth: 5 # 最大爬取深度

max_pages: 200 # 最大爬取页面数

allow_subdomains: true # 是否爬取子域名

exclude: # 排除的路径或文件

- "*.jpg"

- "*.png"

- "/logout"

# 扫描配置

scanner:

max_parallel: 20 # 最大并发请求数

timeout: 10 # 请求超时时间(秒)

retry: 2 # 失败重试次数

follow_redirects: true # 是否跟随重定向

# 插件配置

plugins:

- sqldet

- xss

- cmd-injection

- ssrf2.2 被动扫描

2.2.1 介绍

被动扫描 = 不主动爬站、不主动发包,只 “监听流量” 做漏洞检测。

xray 启动后变成一个 HTTP/HTTPS 代理:

- 浏览器 / APP → 发给 xray

- xray 记录请求、分析参数、检测漏洞

- 再把请求转发给目标网站

特点:

- 不主动爬虫,对目标服务器压力极小

- 只扫你真正点过、访问过的页面

- 适合生产环境、登录后、需要操作的业务

- 比主动扫描更贴近真实业务漏洞

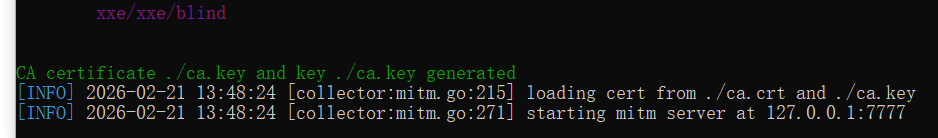

2.2.2 常用命令

(1)基础被动扫描

xray webscan --listen 127.0.0.1:7777 --html-output 1.html

解释

--listen 127.0.0.1:7777:本地监听 7777 端口

--html-output 1.html:自动生成 HTML 报告出现以下信息就算监听成功。

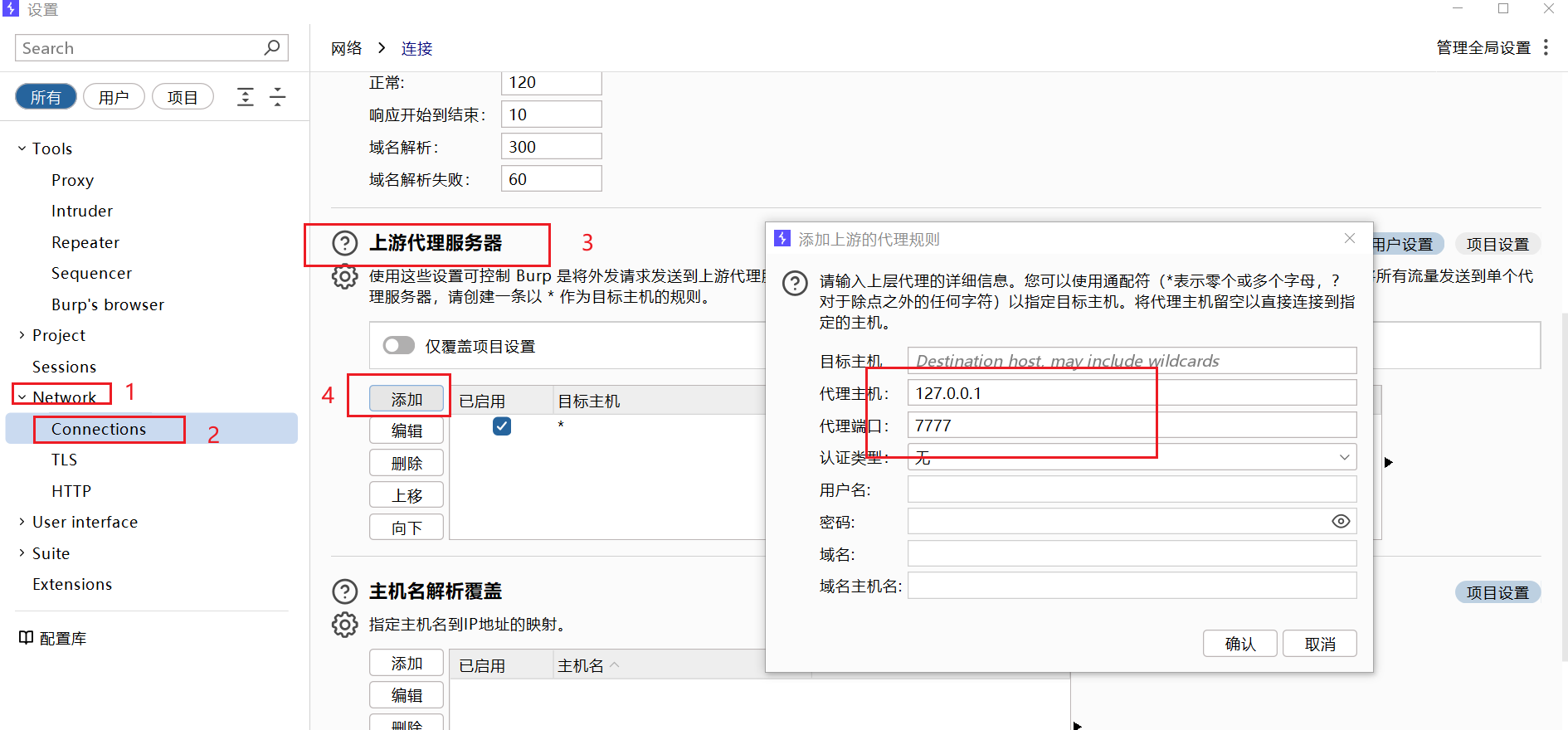

2.2.3 联动 Burp Suite

流量走向:浏览器 → Burp → xray → 目标网站

Burp 设置

User options → Upstream Proxy Servers

2.3 添加自定义 POC

xray 社区版不支持 --poc-default 参数(该参数是高级版专属功能)。社区版需要通过配置文件或命令行直接指定所有 POC来实现 “内置 + 自定义” 同时加载。

解决方案:

通过修改 config.yaml 配置文件实现,步骤如下:

1. 确保有配置文件

如果 xray 目录下没有 config.yaml,先运行一次 xray 生成默认配置:

运行后会自动在当前目录生成 config.yaml。

2. 编辑 config.yaml

找到 phantasm 模块,修改为以下内容:

phantasm:

# 包含的POC(支持内置POC名称+自定义文件/目录)

include_poc:

- "*" # 加载所有内置POC

- "./my_pocs/*" # 加载自定义目录下的所有POC

# 排除的POC(可选,根据需要填写)

exclude_poc: []

# 自动加载当前目录下poc-开头的文件(可选)

auto_load_poc: false3. 启动 xray(无需加 --poc 参数)

直接启动,xray 会自动按配置加载 “内置 + 自定义”POC:

xray webscan --listen 127.0.0.1:7777补充说明

- 社区版内置 POC 是编译在程序内的,无法通过文件路径直接指定,必须用

include_poc: ["*"]来加载全部内置。

3.与 rad 联动

Rad是长亭科技开发的一款目录爬取工具,爬取网站上面的地址,只有网站上面有这个地址,,才会被rad爬取下来,不支持暴力破解。rad 的高速爬虫代理给xray ,通过rad便可以实现更高效的扫描。

下载地址:https://github.com/chaitin/rad/releases

解压后放在与 xray 同一目录下。

常用命令

联动 xray

# 1. 启动xray被动监听(7777端口)

xray webscan --listen 127.0.0.1:7777 --html-output 1.html

# 2. Rad通过xray代理爬取,结果自动送入xray扫描

rad -t http://target.com -http-proxy 127.0.0.1:7777

魔乐社区(Modelers.cn) 是一个中立、公益的人工智能社区,提供人工智能工具、模型、数据的托管、展示与应用协同服务,为人工智能开发及爱好者搭建开放的学习交流平台。社区通过理事会方式运作,由全产业链共同建设、共同运营、共同享有,推动国产AI生态繁荣发展。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)