springsecurity中anonymous_Spring Security---安全管理框架(三)

成功的法则极为简单,但简单并不代表容易【Spring Security:安全管理框架】主要内容访问控制url匹配内置访问控制方法介绍角色权限判断自定义403处理方案基于表达式的访问控制基于注解的访问控制RememberMe功能实现Thymeleaf中Spring Security使用退出登录Spring Security 中CSRF一、 访问控制url匹配在前面讲解了认证中所有常用配置,主要是对h

成功的法则极为简单,但简单并不代表容易

【Spring Security:安全管理框架】

主要内容

- 访问控制url匹配

- 内置访问控制方法介绍

- 角色权限判断

- 自定义403处理方案

- 基于表达式的访问控制

- 基于注解的访问控制

- RememberMe功能实现

- Thymeleaf中Spring Security使用

- 退出登录

- Spring Security 中CSRF

一、 访问控制url匹配

在前面讲解了认证中所有常用配置,主要是对http.formLogin()进行操作。而在配置类中http.authorizeRequests()主要是对url进行控制,也就是我们所说的授权(访问控制)。http.authorizeRequests()也支持连缀写法,总体公式为:

url匹配规则.权限控制方法

通过上面的公式可以有很多url匹配规则和很多权限控制方法。这些内容进行各种组合就形成了Spring Security中的授权。

在所有匹配规则中取所有规则的交集。配置顺序影响了之后授权效果,越是具体的应该放在前面,越是笼统的应该放到后面。

1. antMatcher()

方法定义如下:

参数是不定向参数,每个参数是一个ant表达式,用于匹配URL规则。

规则如下:

- ? 匹配一个字符

- * 匹配0个或多个字符

- ** 匹配0个或多个目录

在实际项目中经常需要放行所有静态资源,下面演示放行js文件夹下所有脚本文件。

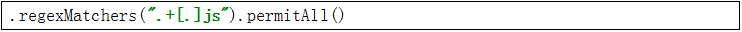

还有一种配置方式是只要是.js文件都放行

2. anyRequest()

在之前认证过程中我们就已经使用过anyRequest(),表示匹配所有的请求。一般情况下此方法都会使用,设置全部内容都需要进行认证。

代码示例:

3. regexMatchers()

3.1 介绍

使用正则表达式进行匹配。和antMatchers()主要的区别就是参数,antMatchers()参数是ant表达式,regexMatchers()参数是正则表达式。

演示所有以.js结尾的文件都被放行。

4. 两个参数时使用方式

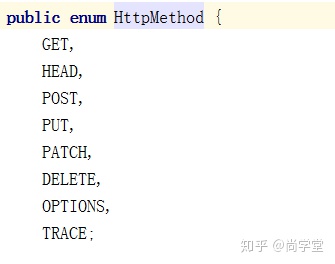

无论是antMatchers()还是regexMatchers()都具有两个参数的方法,其中第一个参数都是HttpMethod,表示请求方式,当设置了HttpMethod后表示只有设定的特定的请求方式才执行对应的权限设置。

枚举类型HttpMethod内置属性如下:

二、 内置访问控制方法介绍

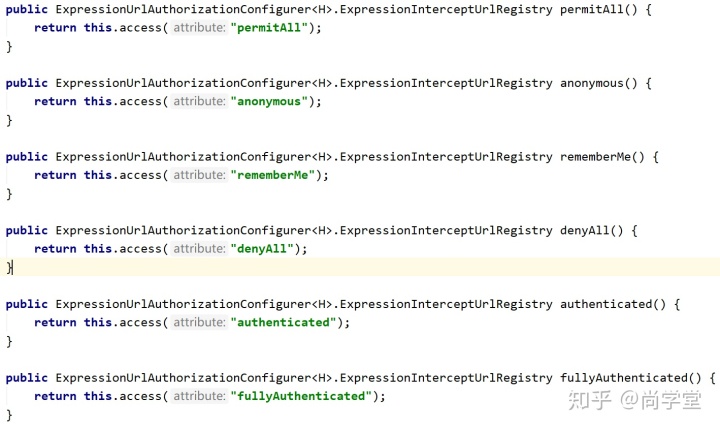

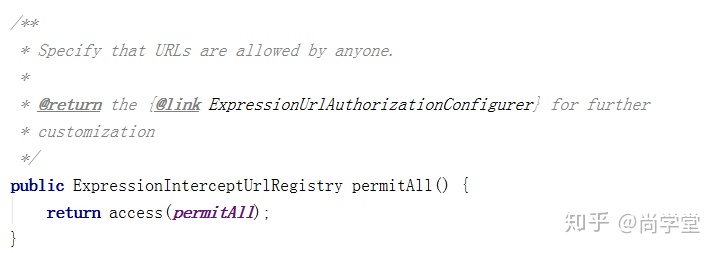

Spring Security匹配了URL后调用了permitAll()表示不需要认证,随意访问。在Spring Security中提供了多种内置控制。

底层都是基于access进行实现的。源码如下:

1. permitAll()

permitAll()表示所匹配的URL任何人都允许访问。

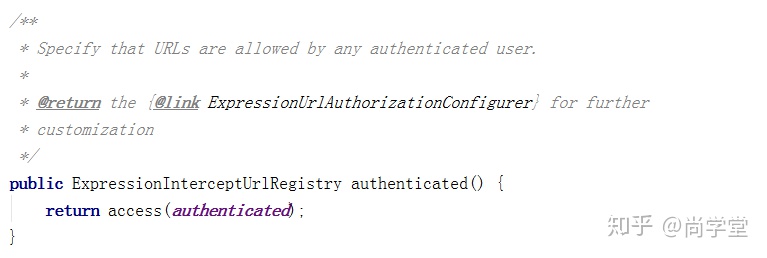

2. authenticated()

authenticated()表示所匹配的URL都需要被认证才能访问。

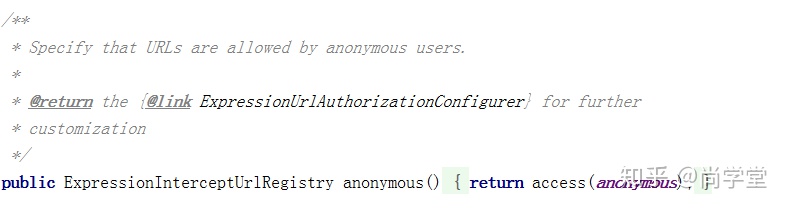

3. anonymous()

anonymous()表示可以匿名访问匹配的URL。和permitAll()效果类似,只是设置为anonymous()的url会执行filter 链中

官方源码定义如下:

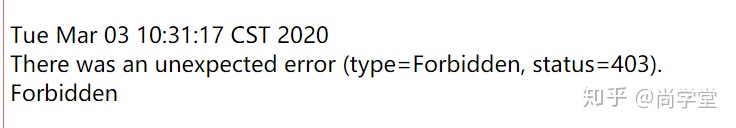

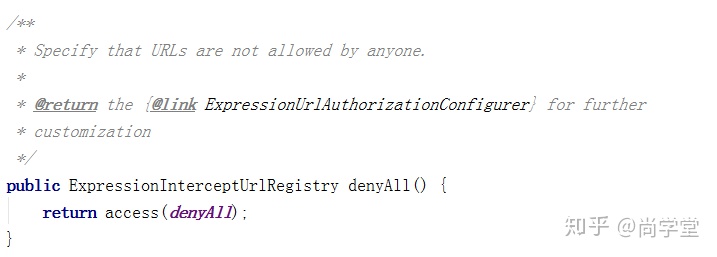

4. denyAll()

denyAll()表示所匹配的URL都不允许被访问。

如果用户未被认证需要认证,如果已经认证,报403

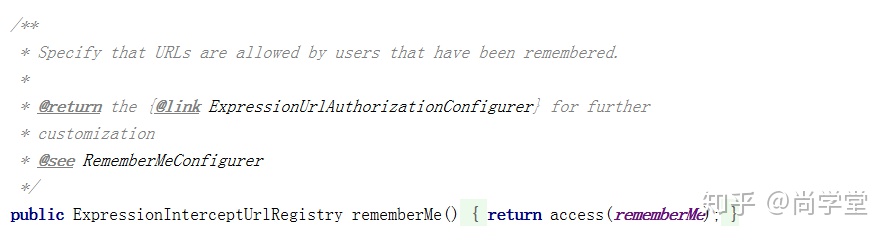

5. rememberMe()

被“remember me”的用户允许访问

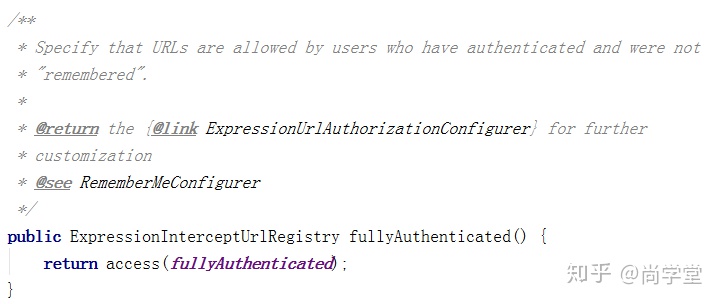

6. fullyAuthenticated()

如果用户不是被remember me的,才可以访问。

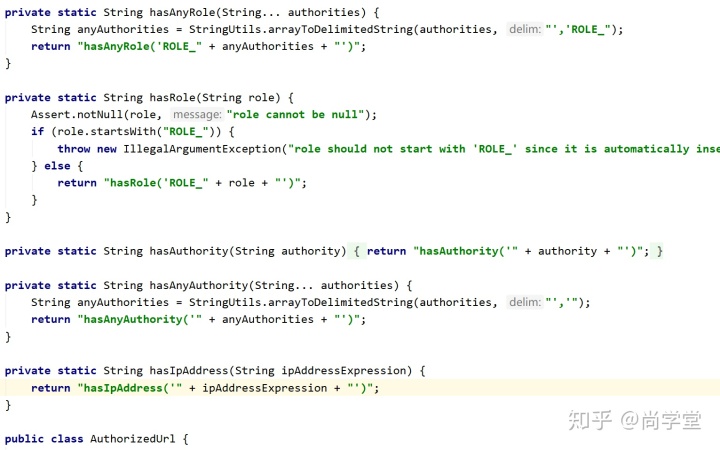

三、 角色权限判断

除了之前讲解的内置权限控制。Spring Security中还支持很多其他权限控制。这些方法一般都用于用户已经被认证后,判断用户是否具有特定的要求。

底层也是调用access(参数)。参数正好是我们调用的方法名。注意如果是判断角色会给调用方法参数前面添加ROLE_,这也是为什么正常调用方法时角色不允许以ROLE_的原因。

1. hasAuthority(String)

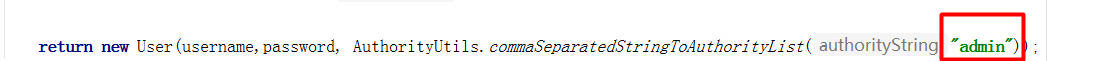

判断用户是否具有特定的权限,用户的权限是在自定义登录逻辑中创建User对象时指定的。

下图中admin就是用户的权限。admin严格区分大小写。

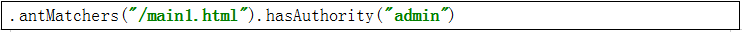

在配置类中通过hasAuthority(“admin”)设置具有admin权限时才能访问。

1.1 数据库代码效果演示

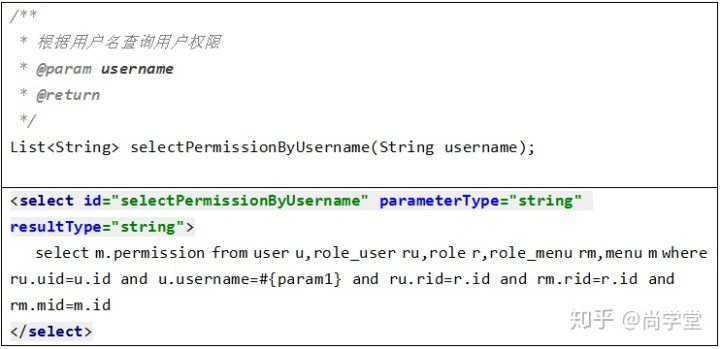

1.1.1 编写mapper

根据用户名查询用户权限

1.1.2 修改MyUserDetailsServiceImpl

com.bjsxt.springscuritydemo.service.impl.MyUserDetailsServiceImpl

@Service

public class MyUserDetailsServiceImpl implements UserDetailsService {

// 如果觉得编译错误闹心,在Mapper上添加@Component即可。

@Autowired

private UserMapper userMapper;

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

System.out.println("此方法被执行");

User user = userMapper.selectByUsername(username);

if(user==null){

throw new UsernameNotFoundException("用户名不存在");

}

// 查询用户对应的权限

List<String> listPermission = userMapper.selectPermissionByUsername(username);

List<SimpleGrantedAuthority> listAuthority = new ArrayList<SimpleGrantedAuthority>();

for(String permisssion : listPermission){

listAuthority.add(new SimpleGrantedAuthority(permisssion));

}

return new org.springframework.security.core.userdetails.User(username,user.getPassword(),listAuthority);

}

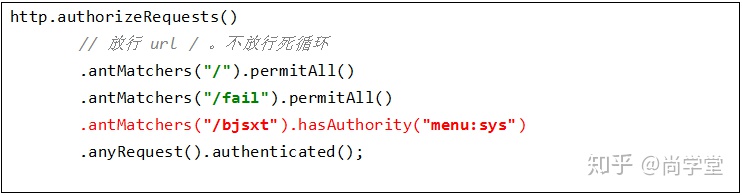

}1.1.3 在配置类中添加

1.1.4 测试效果

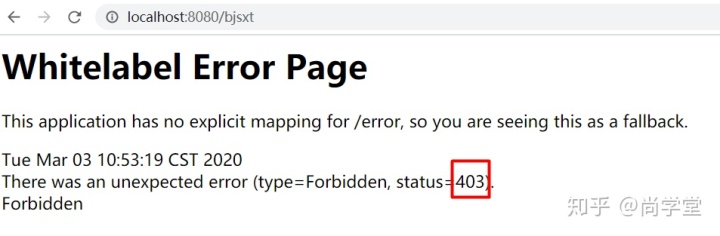

在浏览器中输入 http://localhost:8080/bjsxt 会要求进行登录认证,认证后如果用户具有menu:sys权限会正常控制器,如果没有权限会报403

2. hasAnyAuthority(String ...)

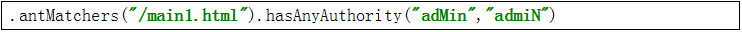

如果用户具备给定权限中某一个,就允许访问。

下面代码中由于大小写和用户的权限不相同,所以用户无权访问/main1.html

3. hasRole(String)

如果用户具备给定角色就允许访问。否则出现403。

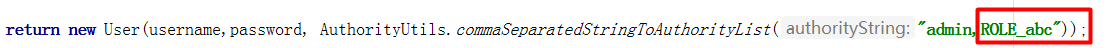

参数取值来源于自定义登录逻辑UserDetailsService实现类中创建User对象时给User赋予的授权。

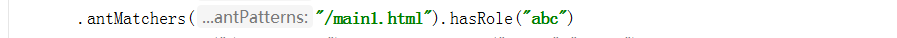

在给用户赋予角色时角色需要以:ROLE_ 开头,后面添加角色名称。例如:ROLE_abc 其中abc是角色名,ROLE_是固定的字符开头。使用hasRole()时参数也只写abc即可。否则启动报错。

给用户赋予角色:

在配置类中直接写abc即可。

3.1 数据库操作

3.1.1 编写mapper

在接口中添加com.bjsxt.mapper.UsersMapper。

SQL都是使用连接查询,按照SQL优化不推荐使用in查询,应该由连接查询替换in查询。

@Select("select id,name from role r,role_user ru where r.id=ru.rid and ru.uid=#{param1}")

List<Role> selectRoleByUser(Long userId);

@Select("select m.id,m.name,m.url,m.parentid,m.permission from menu m,role_menu rm,role r,role_user ru where m.id=rm.mid and rm.rid=r.id and r.id=ru.rid and ru.uid=#{param1}")

List<Menu> selectMenuByUser(Long userId);3.1.2 修改自定义登录逻辑

修改com.bjsxt.service.UsersServiceImpl。

把从数据库查询出来的数据转换为List<GrantedAuthority>,注意角色要以ROLE_开头

@Service

public class UsersServiceImpl implements UserDetailsService {

@Autowired

private UsersMapper usersMapper;

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

System.out.println("执行了登录逻辑");

Users users = usersMapper.selectByUsername(username);

if(users==null){

throw new UsernameNotFoundException("用户名不存在");

}

List<Role> listRoles = usersMapper.selectRoleByUser(users.getId());

List<Menu> listMenus = usersMapper.selectMenuByUser(users.getId());

List<GrantedAuthority> param =new ArrayList<>();

for(Role role : listRoles){

param.add(new SimpleGrantedAuthority("ROLE_"+role.getName()));

}

for(Menu menu : listMenus){

param.add(new SimpleGrantedAuthority(menu.getPermission()));

}

return new User(username,users.getPassword(), param);

}

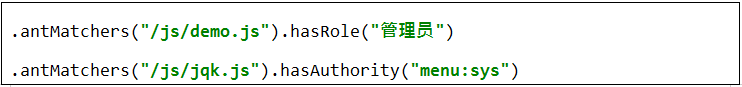

}3.1.3 在配置类中添加

3.1.4 测试

发现使用张三进行登录可以访问/js/demo.js和/js/jqk.js,李四认证后访问这两个文件403

4. hasAnyRole(String ...)

如果用户具备给定角色的任意一个,就允许被访问

5. hasIpAddress(String)

如果请求是指定的IP就运行访问。(有的项目要求必须是内网访问,就可以设置这个·)

可以通过request.getRemoteAddr()获取ip地址。

需要注意的是在本机进行测试时localhost和127.0.0.1输出的ip地址是不一样的。

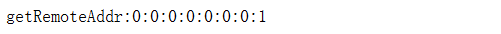

当浏览器中通过localhost进行访问时控制台打印的内容:

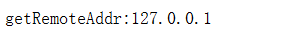

当浏览器中通过127.0.0.1访问时控制台打印的内容:

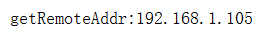

当浏览器中通过具体ip进行访问时控制台打印内容:

魔乐社区(Modelers.cn) 是一个中立、公益的人工智能社区,提供人工智能工具、模型、数据的托管、展示与应用协同服务,为人工智能开发及爱好者搭建开放的学习交流平台。社区通过理事会方式运作,由全产业链共同建设、共同运营、共同享有,推动国产AI生态繁荣发展。

更多推荐

已为社区贡献11条内容

已为社区贡献11条内容

所有评论(0)